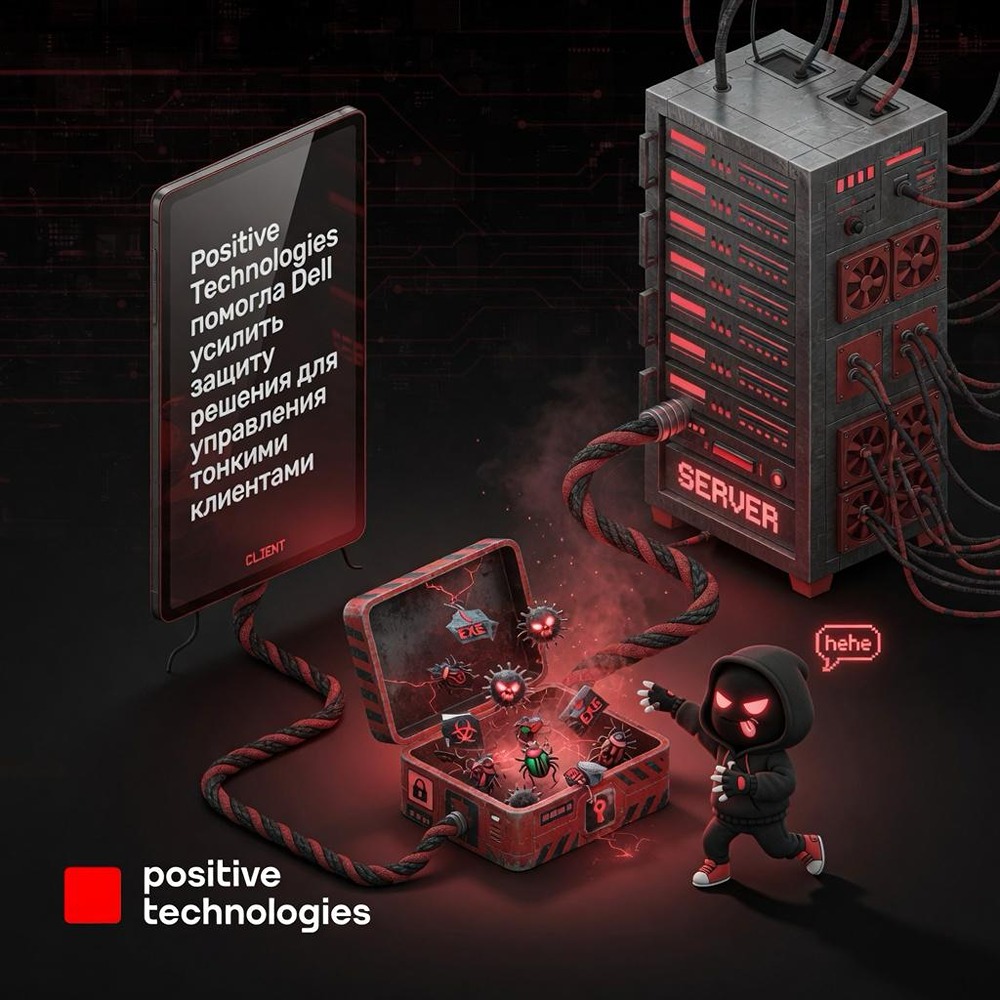

В российском менеджере паролей Passwork были устранены уязвимости, обнаруженные экспертами Positive Technologies

В российском менеджере паролей Passwork были устранены уязвимости, обнаруженные экспертами Positive Technologies. Устранение шести уязвимостей в парольном менеджере Passwork Алексей Писаренко, Алексей Соловьев и Олег Сурнин, эксперты PT SWARM, успешно завершили работу по устранению шести уязвимостей в популярном парольном менеджере Passwork. Эти уязвимости, если бы их удалось использовать, могли бы привести к потере доступа к паролям, что представляло серьезную угрозу для многих компаний, включая крупнейшие российские организации из банковской, строительной, промышленной и других сфер. Согласно политике ответственного раскрытия информации, вендор был своевременно уведомлен об уязвимостях, и было выпущено обновление программного обеспечения. Оценка уязвимостей Уязвимости, получившие обозначения BDU:2024-08016 — BDU:2024-08021, были оценены от 8,1 до 5,8 баллов по шкале CVSS 3.1, что соответствует среднему и высокому уровням опасности. В случае успешной эксплуатации этих уязвимостей, атаки могли привести к утечке информации, а также к нелегитимным изменениям данных профиля в результате выполнения произвольных фоновых запросов в браузере жертвы без взаимодействия с пользователем. Разработчики Passwork оперативно устранили все выявленные недостатки в версии 6.4.3, опубликованной 14 ноября 2024 года. Анализ сценариев эксплуатации уязвимостей По словам Алексея Соловьева, руководителя группы исследований безопасности мобильных приложений Positive Technologies, эксперты обнаружили несколько сценариев эксплуатации уязвимостей BDU:2024-08021 и BDU:2024-08017. Эти уязвимости позволяли злоумышленнику с минимальными привилегиями в системе внедрить произвольный код на языке JavaScript. После определенных действий этот код мог быть выполнен в браузере пользователя, включая учетные записи администраторов. Также был обнаружен сценарий эксплуатации уязвимости BDU:2024-08016, который мог бы привести к выполнению произвольного кода JavaScript в браузере пользователя в случае перехода по вредоносной ссылке. В ходе таких атак могли быть скомпрометированы как аккаунты администраторов Passwork, так и пользователей без соответствующих привилегий. Методы обнаружения и защиты от уязвимостей Для эффективного обнаружения веб-уязвимостей рекомендуется использовать статический и динамический анализаторы кода, такие как PT Application Inspector и PT BlackBox. Для блокировки попыток эксплуатации уязвимостей следует применять межсетевые экраны уровня веб-приложений, например PT Application Firewall, который доступен как в облачной версии, так и в виде локального решения. Своевременное выявление попыток эксплуатации уязвимостей внутри сетевого контура компании возможно с помощью продуктов классов NTA и NDR, таких как PT Network Attack Discovery, и средств анализа сетевого трафика, таких как PT NGFW. В PT NAD и PT NGFW уже добавлены правила детектирования уязвимостей BDU:2024-08019 и BDU:2024-08018. Источник: www.group.ptsecurity.com

Пост взят с международного финтех-медиа ресурса

ДЛЯ ЛЮДЕЙ

![Аватар сообщества ПОЗИТИВ [новости]](/uploads/community/6/1712605680_f2686d4814462e7121fcf08d8701b0e8.jpg)

![Аватар сообщества ММК [новости]](/uploads/community/4/188833b7-8245-4c80-9257-389ed69ec360.jpg)

![Аватар сообщества АЭРОФЛОТ [новости]](/uploads/community/5/7a624f5f-aa75-4c36-bddb-054ca1f17650.jpg)

![Аватар сообщества Т-ТЕХНОЛОГИИ [новости]](/uploads/community/2/b5eba32b-39f9-45bd-a190-8b27d30411c5.jpg)

![Аватар сообщества ГАЗПРОМ НЕФТЬ [новости]](/uploads/community/4/1013fb93-41a0-457a-a9ac-772f2d38d37b.jpg)

![Аватар сообщества АСТРА [новости]](/uploads/community/6/59710997-0577-44b5-b43c-2d6094945593.jpg)

![Аватар сообщества МТС [новости]](/uploads/community/2/3eb48c63-edb4-4484-a73d-0d3b20bc449c.jpg)

![Аватар сообщества СБЕР [новости]](/uploads/community/1/14da43a9-fa4d-4096-b0ba-be5678da01e1.jpg)

![Аватар сообщества МОСКОВСКАЯ БИРЖА [новости]](/uploads/community/3/56b18cb3-9e1d-470e-9604-182d46ef036c.jpg)

![Аватар сообщества НЛМК [новости]](/uploads/community/6/01aed878-fc39-43a6-98db-b661dfbe776f.jpg)

![Аватар сообщества ТАТНЕФТЬ [новости]](/uploads/community/2/1712321343_8b8c76b7548186c658ddb4e6d4bddbd5.jpg)

![Аватар сообщества ДЕЛИМОБИЛЬ [новости]](/uploads/community/7/44a9403a-d102-41ce-b730-9001c3288ea5.jpg)

![Аватар сообщества КАМАЗ [новости]](/uploads/community/7/357c0a50-6818-4bf6-bb19-5cc2e0507547.jpg)

![Аватар сообщества ОАК [новости]](/uploads/community/3/e3421103-5f45-474a-9e6f-c2a989ba677d.jpg)

![Аватар сообщества МТС-БАНК [новости]](/uploads/community/7/60c2f13e-ef0e-4026-a1f1-b6c795fa4887.jpg)

![Аватар сообщества МКБ [новости]](/uploads/community/2/9ae80732-178f-4aaa-9b97-3bc948c459e8.jpg)

![Аватар сообщества ХЭНДЕРСОН [новости]](/uploads/community/4/fd8bb5f5-1d5e-4a55-aa98-9914e4786f3d.jpg)

![Аватар сообщества РУСАГРО [новости]](/uploads/community/4/db47bba1-8150-4f2c-b7f1-f2e5f6157435.jpg)

![Аватар сообщества ДОМ.РФ [новости]](/uploads/community/12/a9267a3b-9633-4c72-bc4c-f9ee5bdb2833.jpg)

![Аватар сообщества АФК СИСТЕМА [новости]](/uploads/community/5/dbc4b2b4-8f18-4134-a0f0-07e7e15dc384.jpg)

![Аватар сообщества РОССЕТИ [новости]](/uploads/community/6/5cf7ed04-8664-416a-b76c-ed4f5adad232.jpg)

![Аватар сообщества СОФТЛАЙН [новости]](/uploads/community/3/37921205-79f0-4064-a68c-f63938195ac2.jpg)

![Аватар сообщества ЛУКОЙЛ [новости]](/uploads/community/1/2c96ceab-14df-487b-9a3f-e8248e743add.jpg)

![Аватар сообщества ТРАНСНЕФТЬ [новости]](/uploads/community/2/068fe35f-9411-4f55-ac84-ed989235d1e2.jpg)

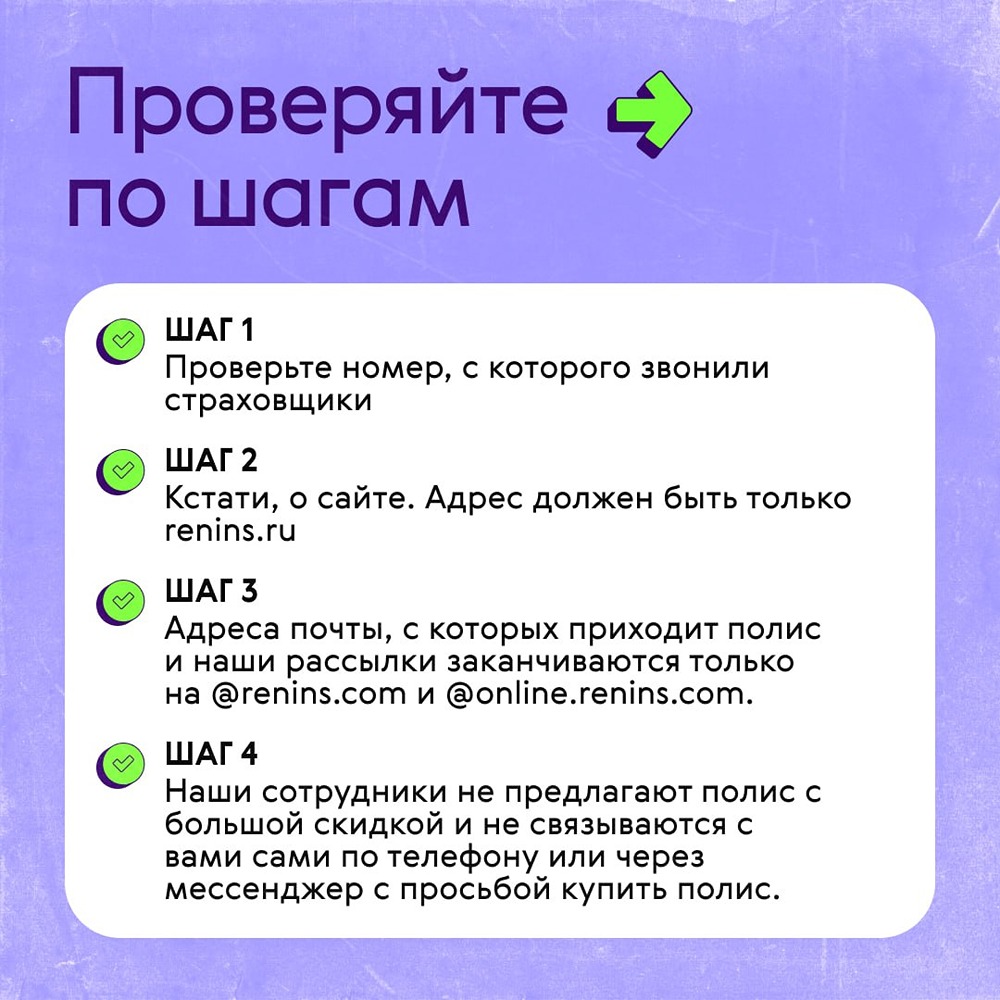

![Аватар сообщества РЕНЕССАНС [новости]](/uploads/community/4/affd052d-8b4a-4e71-85a6-2455333d9535.jpg)

![Аватар сообщества ЭТАЛОН [новости]](/uploads/community/6/94e51d9d-f269-46eb-b21e-10e3510cf283.jpg)

![Аватар сообщества ТГК-1 [новости]](/uploads/community/7/4e7cbcd7-b941-4eec-8643-c4ad11131e35.jpg)

![Аватар сообщества ЕВРОПЛАН [новости]](/uploads/community/7/278b8b35-5eae-4781-aff7-4e2da101eb0b.jpg)

![Аватар сообщества ЕВРОТРАНС [новости]](/uploads/community/3/323f5382-1c7a-43f0-8e31-edd6faade926.jpg)

![Аватар сообщества ГАЗПРОМ [новости]](/uploads/community/1/25ea6f9d-52e1-4709-965c-46893deaac40.jpg)