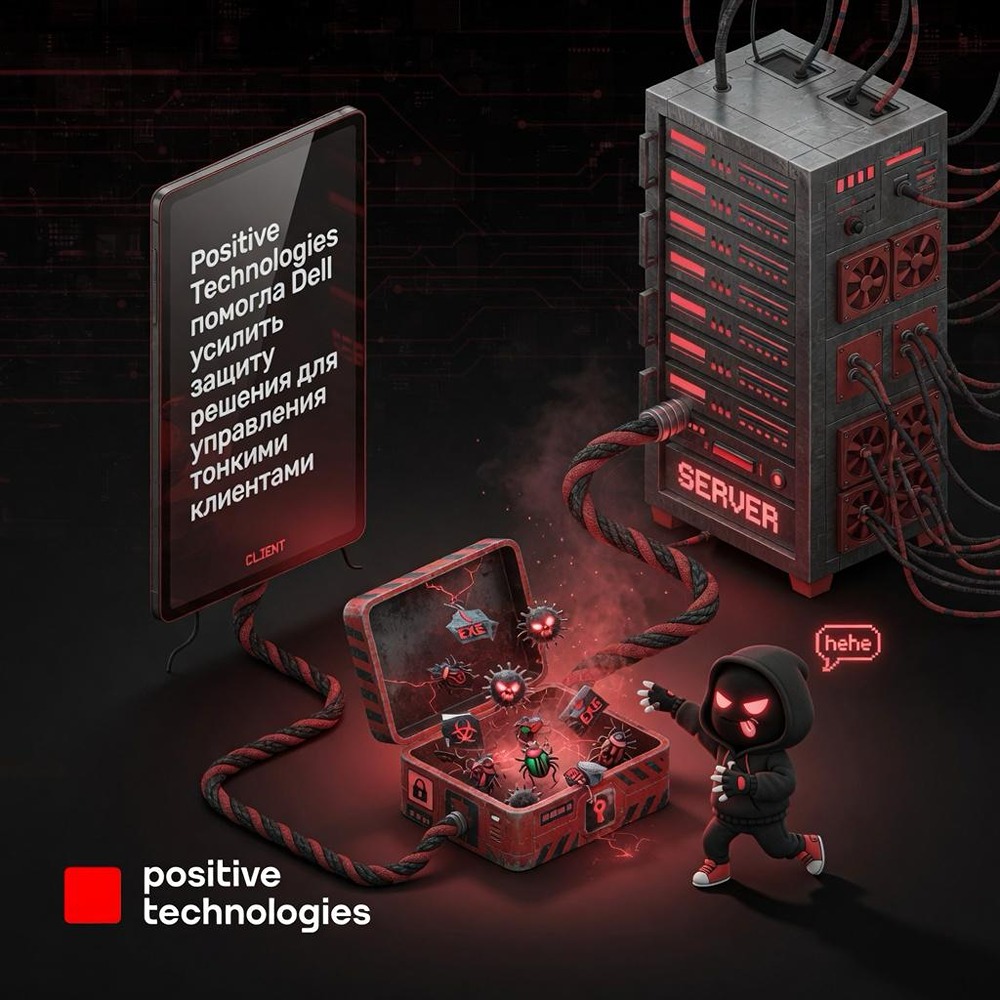

Positive Technologies SWARM помог Dell закрыть дыры в Wyse Management Suite

Мы помогли компании Dell устранить опасные уязвимости в ее продукте Эксперт PT SWARM Александр Журнаков обнаружил цепочку уязвимостей в программном комплексе Wyse Management Suite, который используется для централизованного управления тонкими клиентами. Это такие маломощные компьютеры, которые подключаются к удаленному серверу и позволяют работать с ним (в качестве аналогии — облачный гейминг). И да, такие устройства действительно выглядят тонкими. Решение от Dell может быть развернуто как на внутреннем сервере компании, так и в публичном облаке. Обнаруженные недостатки затрагивали именно локально развернутые версии Wyse Management Suite. Уязвимости [PT-2026-21793](https://dbugs.ptsecurity.com/vulnerability/PT-2026-21793/?utm_source=tg_pt&utm_medium=dell&utm_campaign=05_05) и [PT-2026-21794](https://dbugs.ptsecurity.com/vulnerability/PT-2026-21794/?utm_source=tg_pt&utm_medium=dell&utm_campaign=05_05) получили высокую оценку опасности — 8,8 и 7,2 балла из 10 по шкале CVSS 3.1. Первая уязвимость связана с нарушением бизнес-логики: из-за ошибки в проверке прав доступа обычный пользователь мог повысить свои привилегии до администратора и получить полный доступ ко всем устройствам, подключенным к системе. Вторая позволяла загрузить вредоносный файл и выполнить произвольный код от имени локального пользователя. Больше всего потенциально уязвимых устройств находится в США, Германии, Франции, Великобритании и Нидерландах. Мы уведомили Dell о проблеме, и компания уже выпустила обновление безопасности. Чтобы защититься, необходимо [обновить](https://www.dell.com/support/home/nl-nl/drivers/driversdetails?driverid=m07wk&oscode=naa&productcode=wyse-wms) Wyse Management Suite до версии 5.5 или выше. По словам эксперта, уязвимости, связанные с нарушением бизнес-логики, нередко встречаются в программных комплексах с широкой функциональностью, таких как Wyse Management Suite. Полностью обеспечить безопасность такой обширной кодовой базы без специализированных решений крайне сложно, поэтому для снижения рисков важно ограничивать доступ к подобным системам из внешней сети. ➠ [Оставайтесь в курсе новостей Positive Technologies также в канале Макс](https://max.ru/hhru)

Пост взят с международного финтех-медиа ресурса

ДЛЯ ЛЮДЕЙ

![Аватар сообщества ПОЗИТИВ [новости]](/uploads/community/6/1712605680_f2686d4814462e7121fcf08d8701b0e8.jpg)

![Аватар сообщества АЭРОФЛОТ [новости]](/uploads/community/5/7a624f5f-aa75-4c36-bddb-054ca1f17650.jpg)

![Аватар сообщества ММК [новости]](/uploads/community/4/188833b7-8245-4c80-9257-389ed69ec360.jpg)

![Аватар сообщества Т-ТЕХНОЛОГИИ [новости]](/uploads/community/2/b5eba32b-39f9-45bd-a190-8b27d30411c5.jpg)

![Аватар сообщества ГАЗПРОМ НЕФТЬ [новости]](/uploads/community/4/1013fb93-41a0-457a-a9ac-772f2d38d37b.jpg)

![Аватар сообщества АСТРА [новости]](/uploads/community/6/59710997-0577-44b5-b43c-2d6094945593.jpg)

![Аватар сообщества МТС [новости]](/uploads/community/2/3eb48c63-edb4-4484-a73d-0d3b20bc449c.jpg)

![Аватар сообщества СБЕР [новости]](/uploads/community/1/14da43a9-fa4d-4096-b0ba-be5678da01e1.jpg)

![Аватар сообщества МОСКОВСКАЯ БИРЖА [новости]](/uploads/community/3/56b18cb3-9e1d-470e-9604-182d46ef036c.jpg)

![Аватар сообщества НЛМК [новости]](/uploads/community/6/01aed878-fc39-43a6-98db-b661dfbe776f.jpg)

![Аватар сообщества ТАТНЕФТЬ [новости]](/uploads/community/2/1712321343_8b8c76b7548186c658ddb4e6d4bddbd5.jpg)

![Аватар сообщества КАМАЗ [новости]](/uploads/community/7/357c0a50-6818-4bf6-bb19-5cc2e0507547.jpg)

![Аватар сообщества ОАК [новости]](/uploads/community/3/e3421103-5f45-474a-9e6f-c2a989ba677d.jpg)

![Аватар сообщества ДЕЛИМОБИЛЬ [новости]](/uploads/community/7/44a9403a-d102-41ce-b730-9001c3288ea5.jpg)

![Аватар сообщества МТС-БАНК [новости]](/uploads/community/7/60c2f13e-ef0e-4026-a1f1-b6c795fa4887.jpg)

![Аватар сообщества МКБ [новости]](/uploads/community/2/9ae80732-178f-4aaa-9b97-3bc948c459e8.jpg)

![Аватар сообщества РУСАГРО [новости]](/uploads/community/4/db47bba1-8150-4f2c-b7f1-f2e5f6157435.jpg)

![Аватар сообщества ХЭНДЕРСОН [новости]](/uploads/community/4/fd8bb5f5-1d5e-4a55-aa98-9914e4786f3d.jpg)

![Аватар сообщества ДОМ.РФ [новости]](/uploads/community/12/a9267a3b-9633-4c72-bc4c-f9ee5bdb2833.jpg)

![Аватар сообщества АФК СИСТЕМА [новости]](/uploads/community/5/dbc4b2b4-8f18-4134-a0f0-07e7e15dc384.jpg)

![Аватар сообщества РОССЕТИ [новости]](/uploads/community/6/5cf7ed04-8664-416a-b76c-ed4f5adad232.jpg)

![Аватар сообщества СОФТЛАЙН [новости]](/uploads/community/3/37921205-79f0-4064-a68c-f63938195ac2.jpg)

![Аватар сообщества ТРАНСНЕФТЬ [новости]](/uploads/community/2/068fe35f-9411-4f55-ac84-ed989235d1e2.jpg)

![Аватар сообщества ЛУКОЙЛ [новости]](/uploads/community/1/2c96ceab-14df-487b-9a3f-e8248e743add.jpg)

![Аватар сообщества РЕНЕССАНС [новости]](/uploads/community/4/affd052d-8b4a-4e71-85a6-2455333d9535.jpg)

![Аватар сообщества ЭТАЛОН [новости]](/uploads/community/6/94e51d9d-f269-46eb-b21e-10e3510cf283.jpg)

![Аватар сообщества ТГК-1 [новости]](/uploads/community/7/4e7cbcd7-b941-4eec-8643-c4ad11131e35.jpg)

![Аватар сообщества ЕВРОПЛАН [новости]](/uploads/community/7/278b8b35-5eae-4781-aff7-4e2da101eb0b.jpg)

![Аватар сообщества ЕВРОТРАНС [новости]](/uploads/community/3/323f5382-1c7a-43f0-8e31-edd6faade926.jpg)

![Аватар сообщества ГАЗПРОМ [новости]](/uploads/community/1/25ea6f9d-52e1-4709-965c-46893deaac40.jpg)