Что такое трендовые уязвимости?

Positive Technologies представляет апрельский дайджест трендовых уязвимостей. Эксперты Positive Technologies выделяют еще одиннадцать уязвимостей, которые, по их мнению, представляют наибольшую опасность для инфраструктуры компаний. Эти недостатки включают проблемы в продуктах Microsoft, а также в контроллере Kubernetes, гипервизорах VMware и веб-сервере Apache Tomcat, предназначенном для создания веб-приложений. Что такое трендовые уязвимости? Трендовыми уязвимостями называются самые серьезные недостатки в безопасности, которые требуют немедленного устранения или принятия компенсирующих мер. Они либо уже активно используются злоумышленниками, либо могут быть использованы в ближайшее время. Чтобы определить эти уязвимости, эксперты Positive Technologies собирают и анализируют информацию из различных источников: баз уязвимостей и эксплойтов, бюллетеней безопасности вендоров, социальных сетей, блогов, телеграм-каналов и публичных репозиториев кода. Система управления уязвимостями MaxPatrol VM Для выявления таких недостатков в инфраструктуре компании используется система управления уязвимостями MaxPatrol VM. Информация об угрозах поступает в MaxPatrol VM в течение 12 часов с момента обнаружения. Уязвимости в продуктах Microsoft По данным The Verge, уязвимости Windows, описанные ниже, потенциально затрагивают около миллиарда устройств. Последствия этих проблем могут коснуться всех пользователей устаревших версий Windows, таких как Windows 11 и Windows 10. Уязвимость повышения привилегий в драйвере мини-фильтра Windows Cloud Files CVE-2024-30085 (CVSS — 7,8) Эксплуатация уязвимости позволяет злоумышленнику получить доступ к критически важным данным, повысить привилегии до уровня SYSTEM и получить полный контроль над устройством жертвы. Уязвимость вызвана переполнением буфера кучи1 в функции разбора битовых карт HsmIBitmapNORMALOpen драйвера мини-фильтра облачных файлов Windows cldflt.sys. Чтобы защититься, исследователи рекомендуют: сегментировать сеть; внедрить и реализовать принцип наименьших привилегий (PoLP); улучшить мониторинг для обнаружения подозрительной активности. Уязвимость повышения привилегий подсистемы ядра Windows Win32 CVE-2025-24983 (CVSS — 7,0) Для эксплуатации уязвимости аутентифицированному пользователю необходимо запустить специально созданную программу, которая в конечном итоге выполнит код с привилегиями SYSTEM. Для успешной эксплуатации этой уязвимости атакующему необходимо победить в состоянии гонки2. Сделав это, злоумышленник может повысить привилегии до уровня SYSTEM, то есть получить возможность красть или уничтожать данные в системе. Чтобы защититься, специалисты рекомендуют: ограничить разрешения локальных пользователей; отслеживать подозрительные попытки повышения привилегий. Уязвимость обхода функции безопасности консоли управления Microsoft CVE-2025-26633 (CVSS — 7,0) Эксплуатация уязвимости может привести к утечке данных и установке вредоносного ПО. Злоумышленник должен убедить потенциальную жертву открыть специально созданный MSC-файл3. Для эксплуатации уязвимости атакующие могут использовать фишинг, отправляя электронные письма с вредоносными вложениями или ссылками, ведущими на подконтрольные им ресурсы. Чтобы защититься, эксперты советуют блокировать файлы форматов MSC и VHD на средствах безопасности электронной почты, веб-прокси и на межсетевом экране, а также проверить наличие подозрительных действий в системе. Уязвимость спуфинга4 в компоненте графического интерфейса Microsoft Windows File Explorer CVE-2025-24071 (CVSS — 7,5) Эксплуатируя уязвимость, злоумышленник может получить возможность использовать перехваченный NTLMv2-хеш в атаках с передачей хеша5. Это может привести к краже данных, раскрытию конфиденциальной информации. Уязвимость вызвана автоматической обработкой файлов формата LIBRARY-MS. Такой файл может содержать SMB-путь6 — ссылку на SMB-сервер, принадлежащий злоумышленникам. Чтобы проэксплуатировать уязвимость, злоумышленнику достаточно распаковать архив с вредоносным файлом. Специалисты рекомендуют в качестве дополнительных мер защиты от атак через ретранслятор NTLM включать подписывание SMB и отключать NTLM там, где это возможно. Уязвимость удаленного выполнения кода в файловой системе Windows NTFS CVE-2025-24993 (CVSS — 7,8) Переполнение буфера в куче в файловой системе Windows NTFS позволяет неавторизованному злоумышленнику выполнить код локально. Для этого злоумышленник должен убедить потенциальную жертву смонтировать специально созданный виртуальный жесткий диск (VHD). Таким образом на систему может быть установлено вредоносное ПО, а атакующий может скомпрометировать сеть и получить доступ к новым устройствам. Уязвимость удаленного выполнения кода драйвера файловой системы Windows Fast FAT CVE-2025-24985 (CVSS — 7,8) Эксплуатация этой уязвимости может привести к установке злоумышленником вредоносного ПО и компрометации сети. Атакующий также может получить доступ к новым устройствам. Целочисленное переполнение7 в Fast FAT Driver позволяет злоумышленнику выполнить произвольный код в локальной системе. Для этого злоумышленник должен убедить потенциальную жертву cмонтировать специально созданный виртуальный жесткий диск (VHD). Чтобы защититься от эксплуатации уязвимостей, описанных выше, необходимо установить обновления безопасности CVE-2024-30085, CVE-2025-24983, CVE-2025-24993, CVE-2025-24985, CVE-2025-26633. Уязвимости в продуктах VMware Уязвимости, описанные ниже, согласно данным Shadowserver, затрагивают более 40 тыс. узлов гипервизора VMware ESXI, доступных через интернет. Последствия могут коснуться всех пользователей устаревших версий продукта. Уязвимость произвольной записи в высокоскоростном интерфейсе гипервизоров VMware ESXi и VMware Workstation CVE-2025-22224 (CVSS — 9,3) Уязвимость TOCTOU8 затрагивает гипервизоры VMware EXSi и VMware Workstation. Эта уязвимость может привести к записи за пределами допустимого диапазона, что позволяет злоумышленнику с локальными правами администратора на виртуальной машине выполнить код от имени процесса VMX9 на гипервизоре. Эксплуатация уязвимости может привести к получению полного контроля над узлом и компрометации других виртуальных машин. Уязвимость произвольной записи памяти в гипервизоре VMware ESXi CVE-2025-22225 (CVSS — 8,2) Злоумышленник, имеющий привилегии в процессе VMX, может записать произвольный код в область ядра, что приведет к обходу механизмов безопасности. Уязвимость разглашения информации в компоненте гипервизоров VMware ESXi, Workstation и Fusion CVE-2025-22226 (CVSS — 7,1) Эксплуатируя уязвимость, злоумышленник с привилегиями администратора может получить доступ к защищенной информации и извлекать содержимое памяти процесса VMX. Эта уязвимость возникает из-за чтения за пределами допустимого диапазона в компоненте Host Guest File System (HGFS)10. Злоумышленник с правами администратора на виртуальной машине может воспользоваться ей, чтобы спровоцировать утечку памяти из процесса VMX, который является основным процессом для запуска виртуальной машины. Чтобы защититься от эксплуатации перечисленных выше уязвимостей, необходимо следовать рекомендациям вендора, обновить систему VMware Workstation до версии 17.6.3, VMWare Fusion до версии 13.6.3, установить патчи. Уязвимость в продукте Kubernetes Уязвимость компонента в контроллере Kubernetes Ingress NGINX Controller CVE-2025-1974 (CVSS — 9,8) Согласно данным исследователей Wiz, уязвимость затрагивает более 6500 кластеров. Эксплуатируя уязвимость, злоумышленник может захватить кластер и использовать его в своих целях. Это может позволить злоумышленнику получить полный контроль над инфраструктурой организации. Неаутентифицированный злоумышленник с доступом к сети подов может выполнить произвольный код в контексте контроллера ingress-nginx11, отправив на него специально подготовленный запрос (инъекцию конфигурации). Чтобы защититься, необходимо следовать рекомендациям Kubernetes: обновиться до новой версии патча ingress-nginx; отключить функцию проверки контроллера допуска ingress-nginx; отключить функцию Validating Admission Controller. Уязвимость в продукте Apache Уязвимость удаленного выполнения кода в комплекте серверных программ Apache Tomcat CVE-2025-24813 (CVSS — 9,8) Согласно исследованию Rapid7, на GitHub было обнаружено около 200 публично доступных уязвимых серверов. Эксплуатация уязвимости может привести к загрузке вредоносного ПО и удаленному выполнению кода на устройствах жертвы, а также к утечке информации и повреждению критически важных файлов. Недостаток безопасности обнаружен в механизмах обработки загруженных файлов и десериализации12. Злоумышленник может загрузить вредоносные файлы в доступный для записи каталог через частичные запросы PUT13. После загрузки файла последующий HTTP-запрос запускает в Tomcat десериализацию, что может привести к выполнению вредоносного файла. Чтобы защититься, необходимо обновить системы до версий Apache Tomcat 9.0.99, Apache Tomcat 10.1.35, Apache Tomcat 11.0.3 или более поздних. Куча — область памяти, выделенная определенной программе. Состояние гонки — ситуация, при которой несколько потоков (или процессов) одновременно пытаются получить доступ к общим ресурсам на чтение или запись без должной синхронизации. MSC-файл — это сохраненный файл консоли управления, связанный с Microsoft Management Console (MMC). Спуфинг — тип кибератак, во время которых злоумышленник выдает себя за другого пользователя или устройство для получения несанкционированного доступа к информации. Атака с передачей хеша — кибератака, во время которой злоумышленник крадет хеш пароля и использует его для перемещения по сети организации. SMB — сетевой протокол прикладного уровня для удаленного доступа к файлам, принтерам и другим сетевым ресурсам, а также для межпроцессного взаимодействия. Целочисленное переполнение — ситуация в компьютерной арифметике, когда вычисленное в результате операции значение не может быть помещено в n-битный целочисленный тип данных. TOCTOU — тип уязвимости состояния гонки, когда состояние системы может измениться в промежутке времени между ее проверкой и ее использованием. VMX-процесс выполняется в VMkernel и отвечает за обработку ввода-вывода на устройствах, не критичных к производительности. VMX также отвечает за взаимодействие с пользовательскими интерфейсами, менеджерами снапшотов и удаленной консолью. VMware HGFS — функция, которая позволяет использовать общие папки между хостовой и гостевой операционными системами в виртуальной машине VMware. Ingress-контролер — базовый блок Kubernetes, который реализует правила получения внешним трафиком доступа к сервисам в кластере. Десериализация — восстановление структур и объектов из сериализованной строки или последовательности байтов. Запросы PUT используются для обновления существующих ресурсов или создания новых. Источник: www.ptsecurity.com

Пост взят с международного финтех-медиа ресурса

ДЛЯ ЛЮДЕЙ

![Аватар сообщества ПОЗИТИВ [новости]](/uploads/community/6/1712605680_f2686d4814462e7121fcf08d8701b0e8.jpg)

![Аватар сообщества ЯНДЕКС [новости]](/uploads/community/2/dca78d58-9d3f-48a0-8d3a-7bf714273ff3.jpg)

![Аватар сообщества М.ВИДЕО [новости]](/uploads/community/4/10d22a5b-ae04-4983-9c4e-efd0dc8b55ea.jpg)

![Аватар сообщества САМОЛЕТ [новости]](/uploads/community/5/fbf34637-5b0e-4fd5-a2c9-90671cf38c49.jpg)

![Аватар сообщества СПБ БИРЖА [новости]](/uploads/community/4/0859b659-6649-436c-8190-6f5d8f46a243.jpg)

![Аватар сообщества АЭРОФЛОТ [новости]](/uploads/community/5/9c34a6c8-3c7d-4285-917c-b43d502647be.jpg)

![Аватар сообщества АФК СИСТЕМА [новости]](/uploads/community/5/dbc4b2b4-8f18-4134-a0f0-07e7e15dc384.jpg)

![Аватар сообщества МТС [новости]](/uploads/community/2/3eb48c63-edb4-4484-a73d-0d3b20bc449c.jpg)

![Аватар сообщества ЕВРОТРАНС [новости]](/uploads/community/3/6e3a9678-3642-4433-9125-09e596c0b615.jpg)

![Аватар сообщества ТРАНСНЕФТЬ [новости]](/uploads/community/2/068fe35f-9411-4f55-ac84-ed989235d1e2.jpg)

![Аватар сообщества ФИКС ПРАЙС [новости]](/uploads/community/5/6498c024-6b0f-476f-82fa-67c4e29cff7f.jpg)

![Аватар сообщества СОВКОМФЛОТ [новости]](/uploads/community/2/e3085cf2-7d8e-4952-a6af-7b6a0e26820c.jpg)

![Аватар сообщества РУСАЛ [новости]](/uploads/community/4/c22a1b99-2a6d-4c64-82ea-cd56b3136042.jpg)

![Аватар сообщества АСТРА [новости]](/uploads/community/6/6f45ba26-0adb-4531-9664-fc33f5b25c40.jpg)

![Аватар сообщества ЭТАЛОН [новости]](/uploads/community/6/7d25deae-ab4b-4ae5-9a09-bb3a459cea3f.jpg)

![Аватар сообщества ОЗОН ФАРМА [новости]](/uploads/community/11/6c514de7-583c-4d32-b4db-33b837b522f0.jpg)

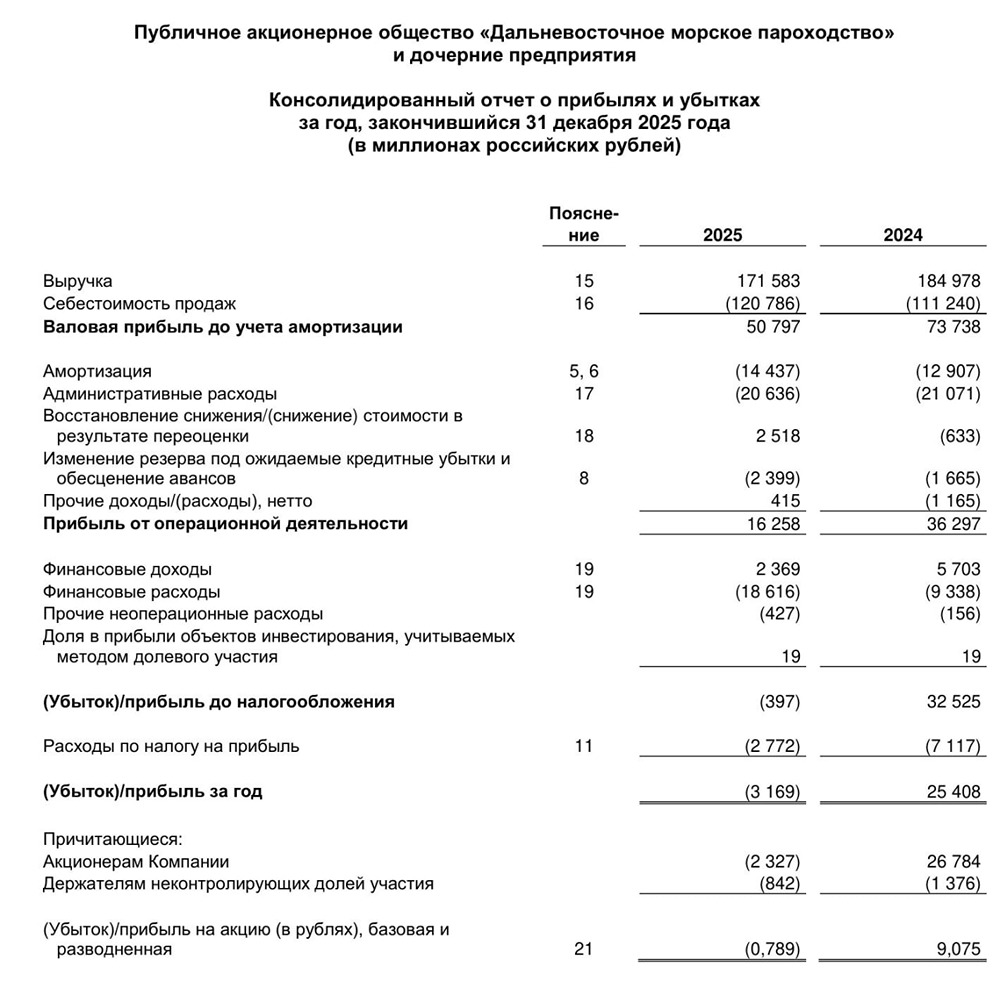

![Аватар сообщества ДВМП [новости]](/uploads/community/7/213abd5c-8fe7-4d76-95e9-9c8993fd0785.jpg)

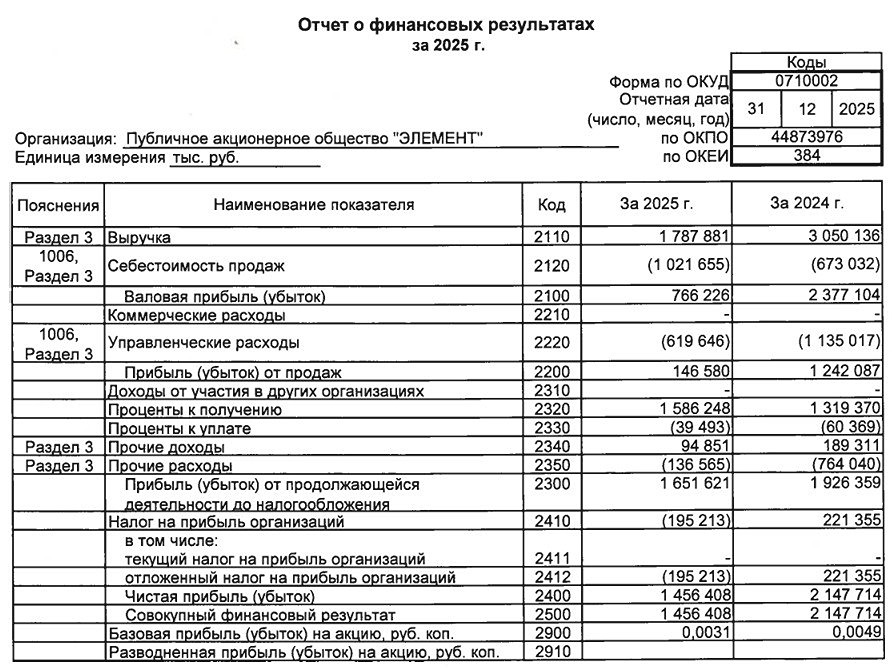

![Аватар сообщества ЭЛЕМЕНТ [новости]](/uploads/community/7/b73af150-0f81-4e23-9eba-752cd6df78d6.jpg)

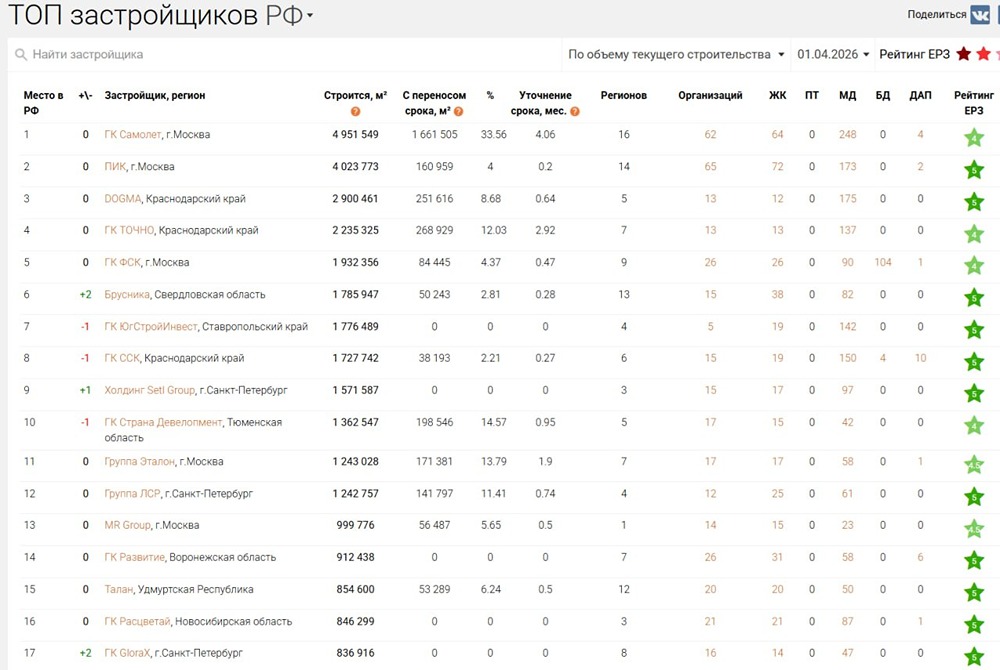

![Аватар сообщества ГЛОРАКС [новости]](/uploads/community/12/f58e455a-21b3-409f-84d7-5b05581783ff.jpg)

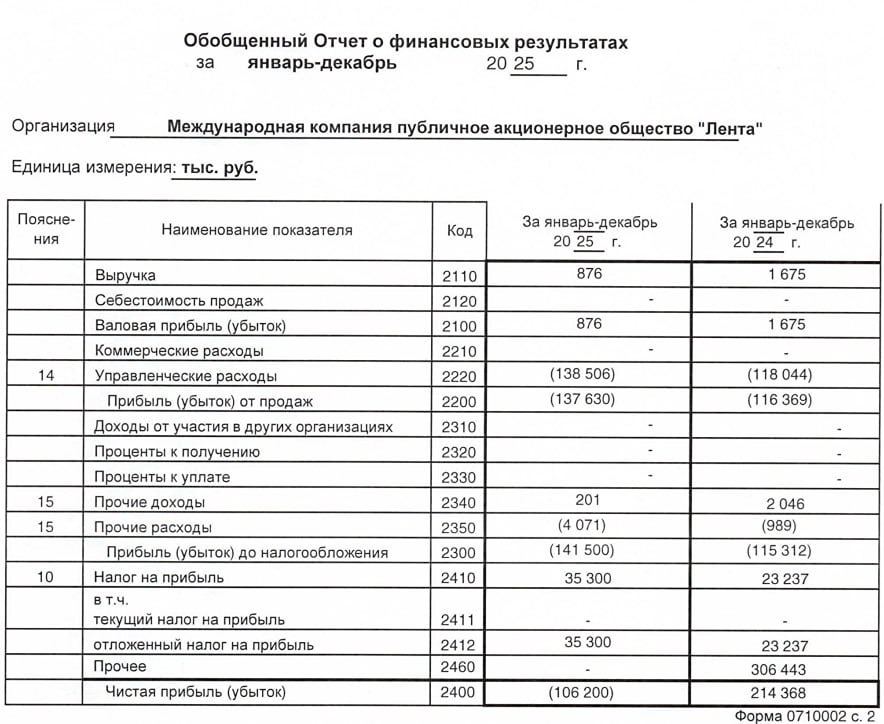

![Аватар сообщества ЛЕНТА [новости]](/uploads/community/4/7aae9c5f-8fb9-48d3-a6a7-ff9e0c2e34a6.jpg)

![Аватар сообщества ЧМК [новости]](/uploads/community/7/921c8575-ad22-47af-9ff1-84a4e3ffaa40.jpg)

![Аватар сообщества УРАЛКУЗ [новости]](/uploads/community/7/28d65472-0a93-4a49-8da8-29b6f181949c.jpg)

![Аватар сообщества САХАЛИН-Э [новости]](/uploads/community/6/a218c1d9-8909-42df-b618-d84cae29bdad.jpg)

![Аватар сообщества ОЗОН [новости]](/uploads/community/4/d0f68b86-9cb8-4666-b03b-b569b9fd8e52.jpg)

![Аватар сообщества ЛАМБУМИЗ [новости]](/uploads/community/11/95c88a09-2144-4cfc-a9d9-1d777a0683fa.jpg)

![Аватар сообщества ЧКПЗ [новости]](/uploads/community/1/1712247677_64a388c82527db160f33dadcd4389b1e.jpg)

![Аватар сообщества ПИК [новости]](/uploads/community/2/1712325580_70f20f445ea36b90e3c8f45498bd7113.jpg)

![Аватар сообщества ГАЗПРОМ НЕФТЬ [новости]](/uploads/community/4/1013fb93-41a0-457a-a9ac-772f2d38d37b.jpg)

![Аватар сообщества ЭСЭФАЙ [новости]](/uploads/community/3/1712481156_177350d5c60b503464917fd3185fbd05.jpg)