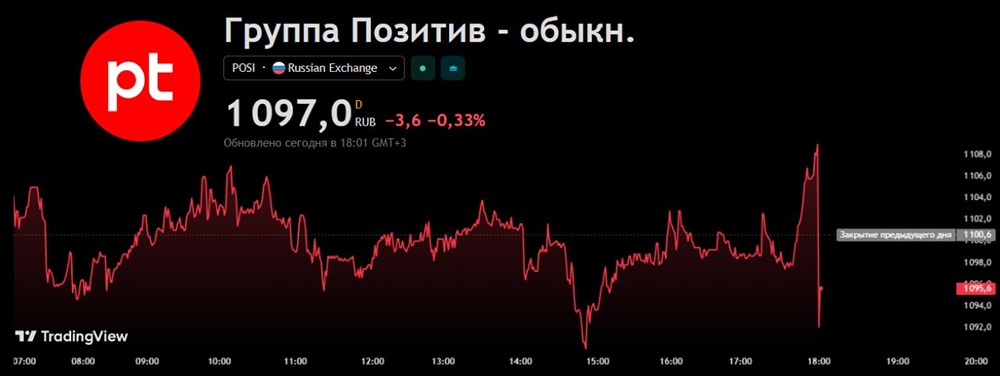

Новости по компании Группы Позитив

Positive Technologies представляет мартовский дайджест трендовых уязвимостей. В марте 2025 года эксперты Positive Technologies определили четыре уязвимости, которые стали особенно актуальными в сфере информационной безопасности. К ним относятся недостатки в продуктах Microsoft, сетевых устройствах Palo Alto Networks и почтовом сервере CommuniGate Pro. Трендовыми уязвимостями называют самые опасные бреши в инфраструктуре компаний, которые требуют незамедлительного устранения или принятия соответствующих мер. Эти уязвимости либо уже активно используются злоумышленниками, либо могут быть применены в ближайшее время. Чтобы выявить эти уязвимости, эксперты Positive Technologies собирают и анализируют информацию из различных источников: баз данных об уязвимостях и эксплойтах, бюллетеней безопасности вендоров, социальных сетей, блогов, телеграм-каналов и публичных репозиториев кода. Система управления уязвимостями MaxPatrol VM, в которую информация об угрозах поступает в течение 12 часов, помогает выявлять эти недостатки в инфраструктуре компании. Уязвимости в продуктах Microsoft По данным The Verge, уязвимости в операционной системе Windows потенциально затрагивают около миллиарда устройств. Это касается всех пользователей устаревших версий Windows, таких как Windows 10 и 11. Уязвимость, связанная с повышением привилегий пользователя, в драйвере Ancillary Function (AFD.sys) CVE-2025-21418 (CVSS — 7,8) Эта уязвимость позволяет злоумышленникам получить полный контроль над уязвимой системой, включая возможность устанавливать вредоносное программное обеспечение, красть конфиденциальные данные или использовать скомпрометированную систему для дальнейших атак в сети. Уязвимость, связанная с повышением привилегий, в хранилище Windows CVE-2025-21391 (CVSS — 7,1) Данная уязвимость обнаружена в Windows Storage, отвечающем за хранение данных на компьютере. Она связана с некорректной обработкой символических ссылок и ярлыков, используемых при операциях с файлами. В результате эксплуатации уязвимости может быть удалена критически важная информация, что может привести к потере данных и сбоям в работе. Кроме того, Zero Day Initiative сообщает, что произвольное удаление затронутых файлов в некоторых случаях может привести к повышению привилегий и полному захвату системы. Чтобы защититься от этих уязвимостей, пользователям рекомендуется установить соответствующие обновления безопасности — CVE-2025-21418 и CVE-2025-21391. Уязвимость, связанная с обходом аутентификации, в сетевых устройствах Palo Alto Networks CVE-2025-0108 (CVSS — 8,8) Эта уязвимость может быть использована совместно с другими недостатками безопасности — CVE-2024-9474 и CVE-2025-0111. Эксперты Positive Technologies отнесли эту уязвимость к трендовым, так как решения Palo Alto Networks широко используются в России. По данным Palo Alto Networks, эти уязвимости уже используются злоумышленниками в инцидентах. Потенциально к атаке, осуществляемой посредством совместной эксплуатации уязвимостей, могут быть уязвимы 2000 серверов. Уязвимость связана с ошибкой аутентификации в веб-интерфейсе управления операционной системы PAN-OS, возникающей из-за различий в обработке запросов между веб-серверами nginx и Apache. Выполнив специальный запрос, злоумышленник может обойти аутентификацию и запустить определенные PHP4-скрипты. Это может привести к несанкционированному доступу к критически важным функциям системы, что значительно повышает риск дальнейшего развития атаки. Чтобы защитить свои устройства, пользователям рекомендуется установить обновления на уязвимые устройства и следовать рекомендациям вендора. Уязвимость, связанная с удаленным выполнением кода, в почтовом сервере CommuniGate Pro BDU:2025-01331 (CVSS — 9,8) По данным TAdviser, в России доступно более 2000 почтовых серверов с программным обеспечением CommuniGate. Уязвимость в почтовом сервере CommuniGate Pro возникает из-за ошибки, связанной с переполнением буфера, расположенного в стеке компьютера. Для эксплуатации недостатка не требуется проходить аутентификацию, что делает почтовый сервер уязвимым, поскольку он доступен из интернета. Успешная эксплуатация позволяет атакующему выполнить произвольный код и получить несанкционированный доступ к системе, украсть данные или при определенных условиях захватить систему. Источник: www.group.ptsecurity.com

Пост взят с международного финтех-медиа ресурса

ДЛЯ ЛЮДЕЙ

![Аватар сообщества ПОЗИТИВ [новости]](/uploads/community/6/1712605680_f2686d4814462e7121fcf08d8701b0e8.jpg)

![Аватар сообщества ЯНДЕКС [новости]](/uploads/community/2/dca78d58-9d3f-48a0-8d3a-7bf714273ff3.jpg)

![Аватар сообщества М.ВИДЕО [новости]](/uploads/community/4/10d22a5b-ae04-4983-9c4e-efd0dc8b55ea.jpg)

![Аватар сообщества СПБ БИРЖА [новости]](/uploads/community/4/0859b659-6649-436c-8190-6f5d8f46a243.jpg)

![Аватар сообщества АЭРОФЛОТ [новости]](/uploads/community/5/9c34a6c8-3c7d-4285-917c-b43d502647be.jpg)

![Аватар сообщества АФК СИСТЕМА [новости]](/uploads/community/5/dbc4b2b4-8f18-4134-a0f0-07e7e15dc384.jpg)

![Аватар сообщества САМОЛЕТ [новости]](/uploads/community/5/fbf34637-5b0e-4fd5-a2c9-90671cf38c49.jpg)

![Аватар сообщества МТС [новости]](/uploads/community/2/3eb48c63-edb4-4484-a73d-0d3b20bc449c.jpg)

![Аватар сообщества ЕВРОТРАНС [новости]](/uploads/community/3/6e3a9678-3642-4433-9125-09e596c0b615.jpg)

![Аватар сообщества ТРАНСНЕФТЬ [новости]](/uploads/community/2/068fe35f-9411-4f55-ac84-ed989235d1e2.jpg)

![Аватар сообщества ФИКС ПРАЙС [новости]](/uploads/community/5/6498c024-6b0f-476f-82fa-67c4e29cff7f.jpg)

![Аватар сообщества СОВКОМФЛОТ [новости]](/uploads/community/2/e3085cf2-7d8e-4952-a6af-7b6a0e26820c.jpg)

![Аватар сообщества ГАЗПРОМ НЕФТЬ [новости]](/uploads/community/4/1013fb93-41a0-457a-a9ac-772f2d38d37b.jpg)

![Аватар сообщества ИВА [новости]](/uploads/community/7/6ec8a874-b62f-4179-8278-b6a54381dc50.jpg)

![Аватар сообщества МТС-БАНК [новости]](/uploads/community/7/60c2f13e-ef0e-4026-a1f1-b6c795fa4887.jpg)

![Аватар сообщества АСТРА [новости]](/uploads/community/6/6f45ba26-0adb-4531-9664-fc33f5b25c40.jpg)

![Аватар сообщества ВСМПО-АВИСМА [новости]](/uploads/community/5/1712573604_9d153002640e506d2eb7fc5772f972a4.jpg)

![Аватар сообщества ЭТАЛОН [новости]](/uploads/community/6/7d25deae-ab4b-4ae5-9a09-bb3a459cea3f.jpg)

![Аватар сообщества ЮТЭЙР [новости]](/uploads/community/1/965fa3ed-3a22-401b-b033-19ea07e24dbc.jpg)

![Аватар сообщества ЭЛЕМЕНТ [новости]](/uploads/community/7/b73af150-0f81-4e23-9eba-752cd6df78d6.jpg)

![Аватар сообщества РУСАЛ [новости]](/uploads/community/4/c22a1b99-2a6d-4c64-82ea-cd56b3136042.jpg)

![Аватар сообщества КГК [новости]](/uploads/community/6/e02dc1b1-e339-49ab-9a14-0a7dfa29c954.jpg)

![Аватар сообщества ГЛОРАКС [новости]](/uploads/community/12/f58e455a-21b3-409f-84d7-5b05581783ff.jpg)

![Аватар сообщества ХИМПРОМ [новости]](/uploads/community/2/d08101fc-20d5-4a34-8bf1-17fc6c8f06fd.jpg)

![Аватар сообщества ЧМК [новости]](/uploads/community/7/921c8575-ad22-47af-9ff1-84a4e3ffaa40.jpg)

![Аватар сообщества ОЗОН ФАРМА [новости]](/uploads/community/11/6c514de7-583c-4d32-b4db-33b837b522f0.jpg)

![Аватар сообщества ЧКПЗ [новости]](/uploads/community/1/1712247677_64a388c82527db160f33dadcd4389b1e.jpg)

![Аватар сообщества ЛАМБУМИЗ [новости]](/uploads/community/11/95c88a09-2144-4cfc-a9d9-1d777a0683fa.jpg)

![Аватар сообщества ДВМП [новости]](/uploads/community/7/213abd5c-8fe7-4d76-95e9-9c8993fd0785.jpg)