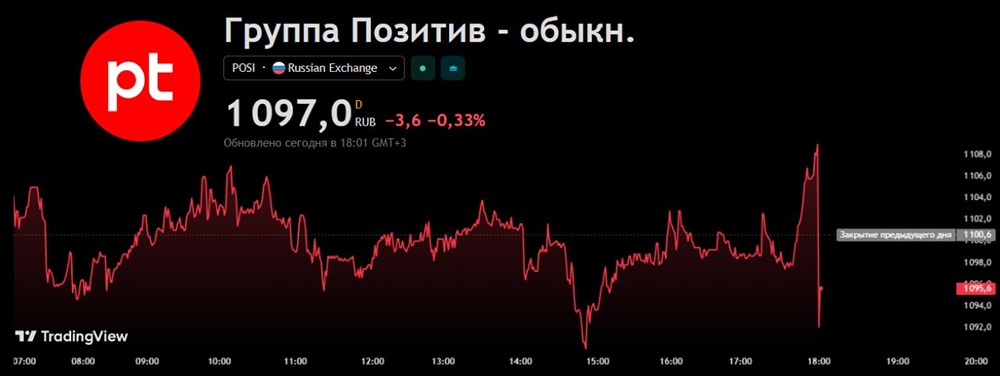

Positive Technologies представила топ трендовых уязвимостей за ноябрь

Positive Technologies представила топ трендовых уязвимостей за ноябрь. В ноябре 2024 года эксперты Positive Technologies выявили восемь значительных уязвимостей, касающихся различных продуктов, включая решения от Microsoft, FortiManager, PAN-OS, операционную систему Ubuntu Server и устройства Zyxel. Эти уязвимости представляют собой серьезные угрозы, требующие незамедлительного устранения или применения дополнительных мер безопасности, поскольку они либо уже подвержены эксплуатации со стороны злоумышленников, либо могут быть использованы в ближайшее время. Для определения трендовых уязвимостей эксперты анализируют информацию из множества источников, таких как базы уязвимостей, бюллетени безопасности производителей, социальные сети, блоги и публичные репозитории кода. Важную роль в процессе выявления уязвимостей играет система управления уязвимостями MaxPatrol VM, которая обновляется в течение 12 часов после появления новых угроз. Основные уязвимости 1. CVE-2024-43451 (Windows, CVSS — 6,5) - Уязвимость в устаревшем движке MSHTML позволяет злоумышленникам извлекать NTLMv2-хеши пользователей. Это может привести к компрометации учетных записей и дальнейшему использованию вредоносных действий. 2. CVE-2024-49039 (Task Scheduler, CVSS — 8,8) - Уязвимость, связанная с аутентификацией, позволяет злоумышленникам запускать специальные приложения для повышения привилегий, что открывает доступ к функциям, ограниченным для обычных пользователей. 3. CVE-2024-49040 (Microsoft Exchange, CVSS — 7,5) - Уязвимость в обработке адресов допускает спуфинг-атаки, что повышает риск успешных фишинговых атак на пользователей Exchange Server. 4. CVE-2024-47575 (FortiManager, CVSS — 9,8) - Эта уязвимость позволяет неаутентифицированным злоумышленникам выполнять произвольные команды на сервере FortiManager, что ставит под угрозу безопасность корпоративной сети. 5. CVE-2024-48990 (Ubuntu Server, CVSS — 7,8) - Уязвимость в пакете needrestart позволяет злоумышленникам повышать свои привилегии и внедрять вредоносное ПО в систему, что приводит к полному контролю над ней. 6. CVE-2024-0012 (PAN-OS, CVSS — 9,8) - Уязвимость в веб-интерфейсе управления дает возможность злоумышленникам получить права администратора без прохождения аутентификации. 7. CVE-2024-9474 (PAN-OS, CVSS — 7,2) - Злоумышленники с доступом к интерфейсу управления могут выполнять на устройстве произвольные команды с правами суперпользователя. 8. CVE-2024-11667 (Устройства Zyxel, CVSS — 7,5) - Уязвимость позволяет злоумышленникам скачивать и загружать произвольные файлы, получая доступ к учетным данным администратора и нанося ущерб безопасности. Рекомендации по защите Для минимизации рисков и повышения безопасности системы рекомендуется: - Устанавливать актуальные обновления безопасности, предлагаемые разработчиками программного обеспечения. - Обновлять FortiManager и оборудование Zyxel до последних доступных версий программного обеспечения. - Использовать временные меры защиты, если немедленное обновление невозможно. Принятие этих мер поможет значительно снизить риски и защитить IT-инфраструктуру от потенциальных угроз. Источник: www.ptsecurity.com

Пост взят с международного финтех-медиа ресурса

ДЛЯ ЛЮДЕЙ

![Аватар сообщества ПОЗИТИВ [новости]](/uploads/community/6/1712605680_f2686d4814462e7121fcf08d8701b0e8.jpg)

![Аватар сообщества ВТБ [новости]](/uploads/community/3/c12339dc-36d5-4ce9-ad90-344b2651ab58.jpg)

![Аватар сообщества СОВКОМБАНК [новости]](/uploads/community/4/56a71ff1-2cb3-4386-a4a6-0a4a40c531d0.jpg)

![Аватар сообщества ОЗОН [новости]](/uploads/community/4/d0f68b86-9cb8-4666-b03b-b569b9fd8e52.jpg)

![Аватар сообщества ПИК [новости]](/uploads/community/2/1712325580_70f20f445ea36b90e3c8f45498bd7113.jpg)

![Аватар сообщества РУСОЛОВО [новости]](/uploads/community/4/1712559811_6466d931d5c6c78220893babfe01e4fb.jpg)

![Аватар сообщества НОРНИКЕЛЬ [новости]](/uploads/community/1/4e8a1264-547a-4d74-b314-6b056dc5df9f.jpg)

![Аватар сообщества АЛРОСА [новости]](/uploads/community/5/a9bb43bd-ed64-426d-ac47-fa358b26c985.jpg)

![Аватар сообщества ЛЕНТА [новости]](/uploads/community/4/7aae9c5f-8fb9-48d3-a6a7-ff9e0c2e34a6.jpg)

![Аватар сообщества ЭСЭФАЙ [новости]](/uploads/community/3/1712481156_177350d5c60b503464917fd3185fbd05.jpg)

![Аватар сообщества ГАЗПРОМ НЕФТЬ [новости]](/uploads/community/4/1013fb93-41a0-457a-a9ac-772f2d38d37b.jpg)

![Аватар сообщества АСТРА [новости]](/uploads/community/6/6f45ba26-0adb-4531-9664-fc33f5b25c40.jpg)

![Аватар сообщества ЕВРОТРАНС [новости]](/uploads/community/3/6e3a9678-3642-4433-9125-09e596c0b615.jpg)

![Аватар сообщества РУСАЛ [новости]](/uploads/community/4/c22a1b99-2a6d-4c64-82ea-cd56b3136042.jpg)

![Аватар сообщества РОСНЕФТЬ [новости]](/uploads/community/2/9b11fcbd-0311-4866-868b-e98ea726e426.jpg)

![Аватар сообщества УРАЛКУЗ [новости]](/uploads/community/7/28d65472-0a93-4a49-8da8-29b6f181949c.jpg)

![Аватар сообщества САХАЛИН-Э [новости]](/uploads/community/6/a218c1d9-8909-42df-b618-d84cae29bdad.jpg)

![Аватар сообщества ОЗОН ФАРМА [новости]](/uploads/community/11/6c514de7-583c-4d32-b4db-33b837b522f0.jpg)

![Аватар сообщества ДВМП [новости]](/uploads/community/7/213abd5c-8fe7-4d76-95e9-9c8993fd0785.jpg)

![Аватар сообщества САМОЛЕТ [новости]](/uploads/community/5/fbf34637-5b0e-4fd5-a2c9-90671cf38c49.jpg)

![Аватар сообщества Т-ТЕХНОЛОГИИ [новости]](/uploads/community/2/1712395803_348b41b8527715ec9b25c8a07bde2325.jpg)

![Аватар сообщества ЭТАЛОН [новости]](/uploads/community/6/7d25deae-ab4b-4ae5-9a09-bb3a459cea3f.jpg)

![Аватар сообщества АБРАУ-ДЮРСО [новости]](/uploads/community/4/1712559142_5c2519facd0c7c64fbd26e043807758a.jpg)

![Аватар сообщества КАМАЗ [новости]](/uploads/community/7/357c0a50-6818-4bf6-bb19-5cc2e0507547.jpg)

![Аватар сообщества B2B‑РТС [новости]](/uploads/community/12/fc33460c-3cef-454f-8924-f94a83478210.jpg)