Эксперты компании Positive Technologies завершили исследование актуальных киберугроз за третий квартал 2024 года, в котором сообщается, что наибольшему риску подверглись ИТ-специалисты

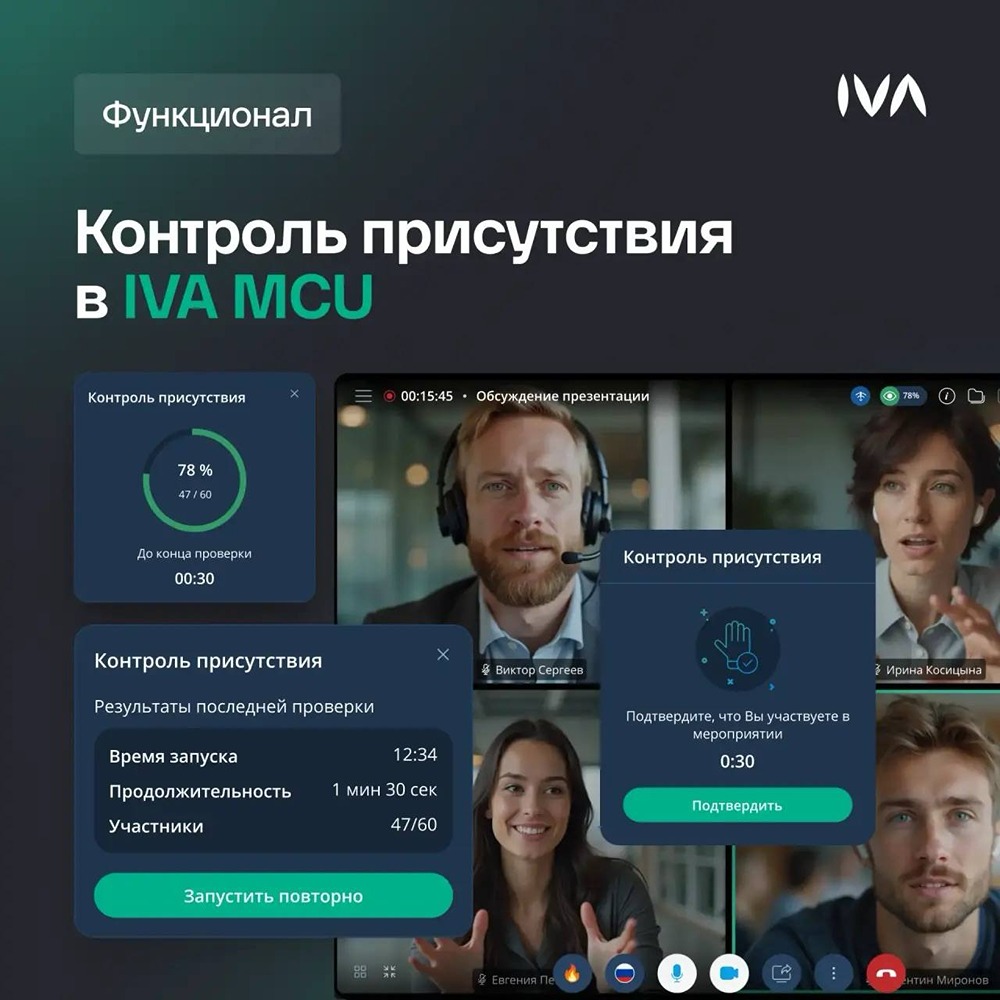

Эксперты компании Positive Technologies завершили исследование актуальных киберугроз за третий квартал 2024 года, в котором сообщается, что наибольшему риску подверглись ИТ-специалисты. Злоумышленники использовали их как ворота для доступа к ИТ-компаниям и атак на цепочки поставок. Основными методами атак стали вредоносная реклама, вирусное программное обеспечение (ВПО) и фиктивные собеседования, на которых ИТ-специалисты были вынуждены загружать ВПО. Исследование показало, что общее количество инцидентов, касающихся как частных лиц, так и организаций, увеличилось на 15% по сравнению с аналогичным периодом прошлого года. ИТ-специалисты стали одними из наиболее уязвимых категорий (13%), при этом ВПО использовалось в 72% случаев атак на них. Для заражения применялись фейковые собеседования, менеджеры пакетов, публичные репозитории и вредоносные объявления. Рост атак на ИТ-специалистов обусловлен не только финансовыми мотивами, но и стремлением к более крупным целям, таким как компании, в которых они работают. Используя ИТ-специалистов в качестве стартовой точки, киберпреступники могут проникать в цепочку поставок программного обеспечения и наносить вред многим организациям. Эксперты отмечают, что такие атаки происходили как минимум раз в два дня в 2024 году. На российском ИТ-рынке наблюдается дефицит кадров в размере 500-700 тысяч человек, а количество специалистов, размещающих резюме, увеличилось на 7%. Это создает возможности для злоумышленников использовать тактику подставных собеседований, где разработчики вынуждаются загружать вредоносное ПО. В некоторых случаях для решения задач требовалась загрузка заразного кода, а приложения для видеоконференций могли быть заражены. В третьем квартале также прослеживался тренд на использование ВПО для удаленного управления (RAT), который позволял злоумышленникам получать постоянный доступ к скомпрометированным системам. RAT распространялись через менеджеры пакетов, публичные репозитории и вредоносную рекламу. Киберпреступники создавали сайты, имитирующие популярное программное обеспечение для распространения RAT, в том числе используя политику удаления пакетов PyPI, что затронуло 22 000 существующих пакетов. Среди атак на организации также часто применялось ВПО для удаленного управления и шифровальщики (по 44%). В 79% успешных атак затрагивались компьютеры, серверы и сетевое оборудование. Среди наиболее часто используемых инструментов киберпреступников были AsyncRAT, XWorm и SparkRAT. Эксперты также зафиксировали фишинговые рассылки, маскирующиеся под счета, которые нацеливались на промышленные предприятия, банки, организации здравоохранения и разработчиков программного обеспечения, что в результате приводило к заражению трояном XWorm. Кроме того, злоумышленники использовали различные сервисы для продвижения вредоносных сайтов, распространяя шпионское ПО, такое как DeerStealer, Atomic Stealer и Poseidon Stealer. Социальная инженерия продолжает оставаться главной угрозой для частных лиц (92% случаев) и используется в половине атак на организации (50%). Главные каналы социальной инженерии для организаций — электронная почта (88%), а для частных лиц — веб-сайты (73%). Последствия атак на организации включали утечки конфиденциальных данных (52%) и нарушения основной деятельности (32%). Специалисты Positive Technologies рекомендуют организациям создавать комплексные системы кибербезопасности, направленные на минимизацию последствий кибератак. Для защиты от ВПО целесообразно использовать песочницы, позволяющие анализировать поведение файлов и выявлять вредоносную активность. Рекомендуется внедрять NTA-системы, такие как PT Network Attack Discovery, для обнаружения современных киберугроз. Регулярная инвентаризация и классификация активов, создание политик доступа к данным и мониторинг обращения с чувствительной информацией также критически важны. Использование MaxPatrol SIEM для непрерывного отслеживания событий информационной безопасности и опережающего выявления кибератак оказывает значительное влияние на защиту. С учетом растущего числа атак с использованием ВПО через легитимные сервисы разработчикам следует внимательно следить за репозиториями и менеджерами пакетов в своих проектах и внедрять инструменты для обеспечения безопасности приложений, такие как PT Application Inspector. Для защиты сети целесообразно использовать межсетевые экраны уровня приложений — PT Application Firewall. Особенно важно уделять внимание защите корпоративной информации и соблюдать осторожность в интернете, избегая подозрительных ссылок и вложений из непроверенных источников. Источник: www.ptsecurity.com

Пост взят с международного финтех-медиа ресурса

ДЛЯ ЛЮДЕЙ

![Аватар сообщества ПОЗИТИВ [новости]](/uploads/community/6/1712605680_f2686d4814462e7121fcf08d8701b0e8.jpg)

![Аватар сообщества ХЭДХАНТЕР [новости]](/uploads/community/4/3c2b9801-ac4a-4098-b8f9-ab251bb88950.jpg)

![Аватар сообщества АФК СИСТЕМА [новости]](/uploads/community/5/dbc4b2b4-8f18-4134-a0f0-07e7e15dc384.jpg)

![Аватар сообщества ДВМП [новости]](/uploads/community/7/213abd5c-8fe7-4d76-95e9-9c8993fd0785.jpg)

![Аватар сообщества ИНТЕР РАО [новости]](/uploads/community/4/1712496866_b47e769d039f11b58252db784d343b9a.jpg)

![Аватар сообщества ХЭНДЕРСОН [новости]](/uploads/community/4/fd8bb5f5-1d5e-4a55-aa98-9914e4786f3d.jpg)

![Аватар сообщества АЭРОФЛОТ [новости]](/uploads/community/5/9c34a6c8-3c7d-4285-917c-b43d502647be.jpg)

![Аватар сообщества НЛМК [новости]](/uploads/community/6/1712612254_2d5687d80afff656f0e1e3758e163da6.jpg)

![Аватар сообщества ИВА [новости]](/uploads/community/7/6ec8a874-b62f-4179-8278-b6a54381dc50.jpg)

![Аватар сообщества ЭТАЛОН [новости]](/uploads/community/6/7d25deae-ab4b-4ae5-9a09-bb3a459cea3f.jpg)

![Аватар сообщества ВТБ [новости]](/uploads/community/3/c12339dc-36d5-4ce9-ad90-344b2651ab58.jpg)

![Аватар сообщества ДОМ.РФ [новости]](/uploads/community/12/e3055002-eb5e-404b-a010-ee5315bbb76a.jpg)

![Аватар сообщества ПОЛЮС [новости]](/uploads/community/2/31909085-ca78-4b02-963f-947fc1a2040f.jpg)

![Аватар сообщества НОВАТЭК [новости]](/uploads/community/2/4c3cbdaf-b921-40f3-9883-dadd1a5e090a.jpg)

![Аватар сообщества Т-ТЕХНОЛОГИИ [новости]](/uploads/community/2/1712395803_348b41b8527715ec9b25c8a07bde2325.jpg)

![Аватар сообщества ТАТНЕФТЬ [новости]](/uploads/community/2/1712321343_8b8c76b7548186c658ddb4e6d4bddbd5.jpg)

![Аватар сообщества ЕВРОПЛАН [новости]](/uploads/community/7/70940b89-a21a-43ba-b9e5-6eb606721cce.jpg)

![Аватар сообщества НОРНИКЕЛЬ [новости]](/uploads/community/1/4e8a1264-547a-4d74-b314-6b056dc5df9f.jpg)

![Аватар сообщества КАМАЗ [новости]](/uploads/community/7/357c0a50-6818-4bf6-bb19-5cc2e0507547.jpg)

![Аватар сообщества ПИК [новости]](/uploads/community/2/1712325580_70f20f445ea36b90e3c8f45498bd7113.jpg)

![Аватар сообщества СЕЛИГДАР [новости]](/uploads/community/6/1712643740_d234c975875ae14d274f1f9a282b2896.jpg)

![Аватар сообщества ГАЗПРОМ [новости]](/uploads/community/1/8477ad0d-0075-4326-a1e2-1b22d5f16f36.jpg)