Оценка киберустойчивости: что такое PT Surveying и как он защищает бизнес от атак

Всесторонняя оценка киберустойчивости компаний: Positive Technologies запустила сервис PT Surveying. Новости об атаках на российские компании последних дней еще раз доказали необходимость проверки своей защищенности, в числе которых ретроспективный анализ и проверка безопасности подрядчиков. Один из лидеров результативной кибербезопасности, компания Positive Technologies, расширяет спектр своих сервисов для проверки защищенности и запускает услугу PT Surveying. Сервис позволяет определить уровень устойчивости компаний, в том числе дочерних организаций, подрядчиков или партнеров, к будущим кибератакам, а также вероятность уже произошедшего взлома. Сторонние организации, в случае их уязвимости, могут служить потенциальными точками входа в инфраструктуру целевых для злоумышленников компаний. Успешные атаки могут нанести серьезный ущерб бизнесу, например, повлечь за собой остановку бизнес-процессов или производства, утечку данных, штрафы за нарушение нормативных требований, репутационные и другие потери. За счет комплексного подхода, заложенного в методологию расчета рейтинга, компания оценивается не только снаружи, то есть глазами внешних злоумышленников, но и изнутри — с учетом внедренных практик выявления уязвимостей и атак, эффективности средств защиты и зафиксированных ими событий ИБ. PT Surveying поможет быстро и объективно оценивать компании, вне зависимости от отрасли, чтобы быть уверенными в их надежности. Помимо определения своего уровня готовности противостоять кибератакам, новый сервис может применяться для контроля ИБ в дочерних и взаимосвязанных организациях, для выбора безопасных поставщиков, подрядчиков или провайдеров услуг и мониторинга их цифровой репутации, для определения условий страхования и оценки киберрисков. Сервис также полезен при принятии инвестиционных решений (в том числе в сделках по слияниям и поглощениям) и резолюций о выдаче клиентам займов и кредитов. В рамках сервиса обязательно проводятся: Экспресс-оценка внешнего периметра компании на наличие уязвимостей, которыми теоретически могут воспользоваться злоумышленники, и установление степени их опасности. Оценка внешних цифровых угроз, которые на основе доступной об организации информации способен реализовать атакующий; в частности, глубоко сканируется теневой интернет и закрытые хакерские каналы с целью найти утечки данных, объявления о продаже доступов в инфраструктуру организации и призывы совершать против нее киберпреступления. Ретроспективный анализ событий ИБ, зарегистрированных корпоративными СЗИ; особое внимание уделяется поиску индикаторов компрометации и потенциально нежелательным программам. Оценка внутренних практик обеспечения ИБ на основе заполненных анкет; например, изучаются процессы и политики безопасности, превентивные и реактивные методы защиты от атак и подходы к восстановлению пораженной инфраструктуры. 1 Вид кибератаки, при которой злоумышленники атакуют не саму компанию, а ее поставщиков или партнеров. 2 Вид кибератаки, в ходе которой злоумышленники взламывают инфраструктуру сторонней компании, у сотрудников которой есть легитимный доступ к ресурсам жертвы. 3 По данным отчета Всемирного экономического форума «Перспективы глобальной кибербезопасности» за 2024 год. После завершения анализа оцениваемая организация и заказчик, выступивший инициатором оценки, получают отчет4, подготовленный экспертами Positive Technologies c многолетним опытом в расследовании кибератак и реагировании на инциденты. Отчет, как правило, содержит рейтинг киберустойчивости организации, детали по обнаруженным недостаткам безопасности и индикаторы, влияющие на ее стойкость в будущем (уязвимости внешнего сетевого контура, домены, которые могут использоваться для фишинговых нападений). В особых случаях могут быть указаны признаки активности злоумышленников — подозрительные или вредоносные объекты, ошибки входа, отключение логирования, запуск потенциально вредоносных файлов с повышенными привилегиями, следы запуска инструментов удаленного доступа или наличие нежелательных сетевых соединений, а также актуальных утечек данных, свидетельствующих о фактах потенциальной компрометации организации. Кроме того, в документе описываются возможные векторы атак и подробные рекомендации по повышению уровня защищенности в виде маршрутной карты. Средний срок выполнения оценки составляет около 2 недель. [Больше новостей находятся в нашем мобильном приложении MONDIARA](https://mondiara.com/) Скачайте бесплатное приложение в [App Store](https://apps.apple.com/ru/app/m-o-n-d-i-a-r-a/id6475953453) или [Google Play](https://play.google.com/store/apps/details?id=com.mondiara.app) Источник: www.ptsecurity.com

Пост взят с международного финтех-медиа ресурса

ДЛЯ ЛЮДЕЙ

![Аватар сообщества ПОЗИТИВ [новости]](/uploads/community/6/1712605680_f2686d4814462e7121fcf08d8701b0e8.jpg)

![Аватар сообщества ОЗОН [новости]](/uploads/community/4/d0f68b86-9cb8-4666-b03b-b569b9fd8e52.jpg)

![Аватар сообщества ПИК [новости]](/uploads/community/2/1712325580_70f20f445ea36b90e3c8f45498bd7113.jpg)

![Аватар сообщества ВТБ [новости]](/uploads/community/3/c12339dc-36d5-4ce9-ad90-344b2651ab58.jpg)

![Аватар сообщества РУСОЛОВО [новости]](/uploads/community/4/1712559811_6466d931d5c6c78220893babfe01e4fb.jpg)

![Аватар сообщества СОВКОМБАНК [новости]](/uploads/community/4/56a71ff1-2cb3-4386-a4a6-0a4a40c531d0.jpg)

![Аватар сообщества НОРНИКЕЛЬ [новости]](/uploads/community/1/4e8a1264-547a-4d74-b314-6b056dc5df9f.jpg)

![Аватар сообщества АЛРОСА [новости]](/uploads/community/5/a9bb43bd-ed64-426d-ac47-fa358b26c985.jpg)

![Аватар сообщества ЛЕНТА [новости]](/uploads/community/4/7aae9c5f-8fb9-48d3-a6a7-ff9e0c2e34a6.jpg)

![Аватар сообщества ЭСЭФАЙ [новости]](/uploads/community/3/1712481156_177350d5c60b503464917fd3185fbd05.jpg)

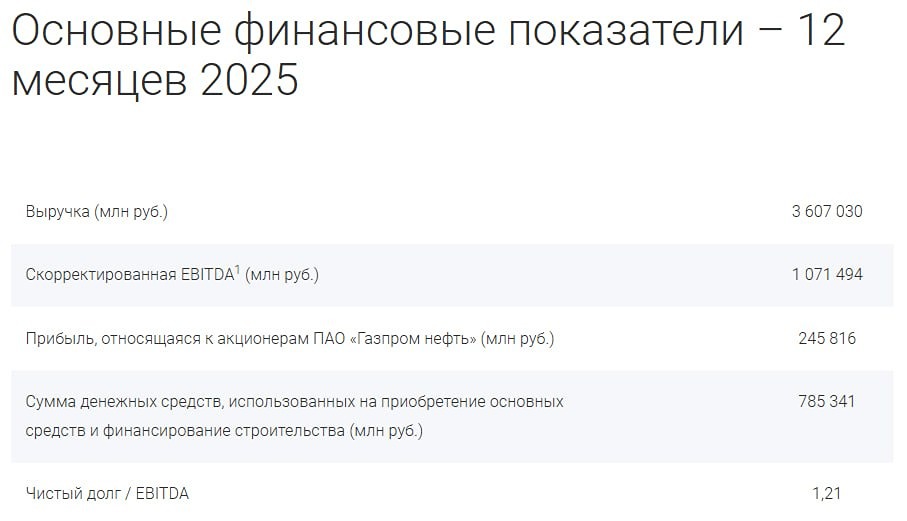

![Аватар сообщества ГАЗПРОМ НЕФТЬ [новости]](/uploads/community/4/1013fb93-41a0-457a-a9ac-772f2d38d37b.jpg)

![Аватар сообщества АСТРА [новости]](/uploads/community/6/6f45ba26-0adb-4531-9664-fc33f5b25c40.jpg)

![Аватар сообщества РОСНЕФТЬ [новости]](/uploads/community/2/9b11fcbd-0311-4866-868b-e98ea726e426.jpg)

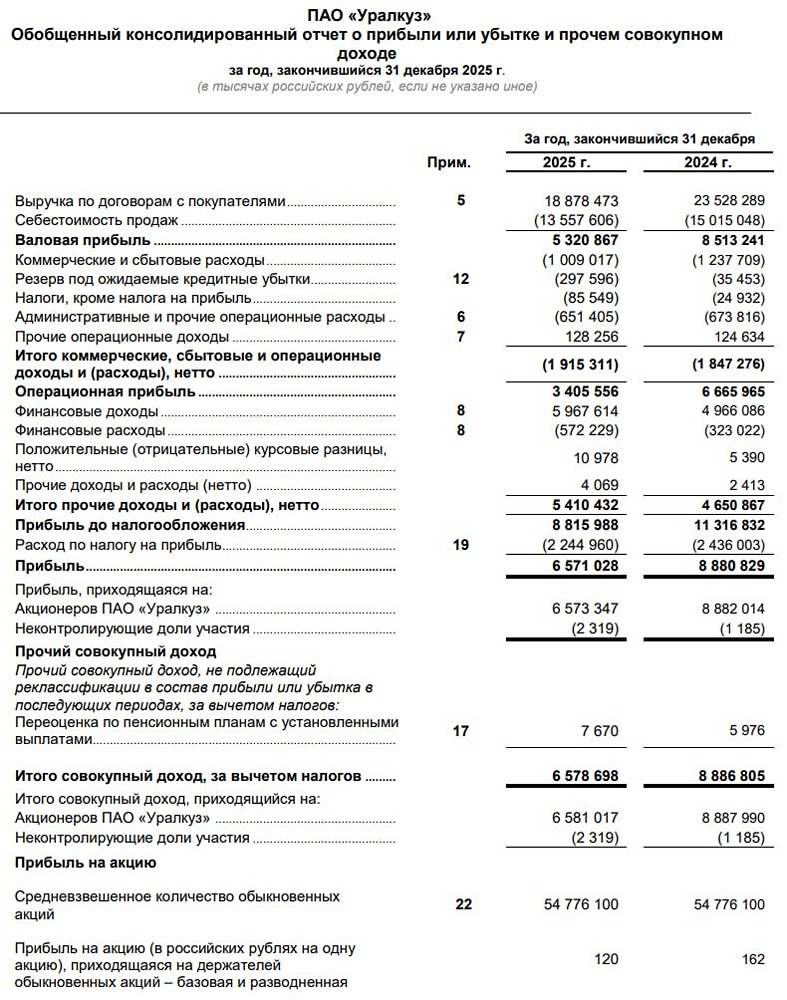

![Аватар сообщества УРАЛКУЗ [новости]](/uploads/community/7/28d65472-0a93-4a49-8da8-29b6f181949c.jpg)

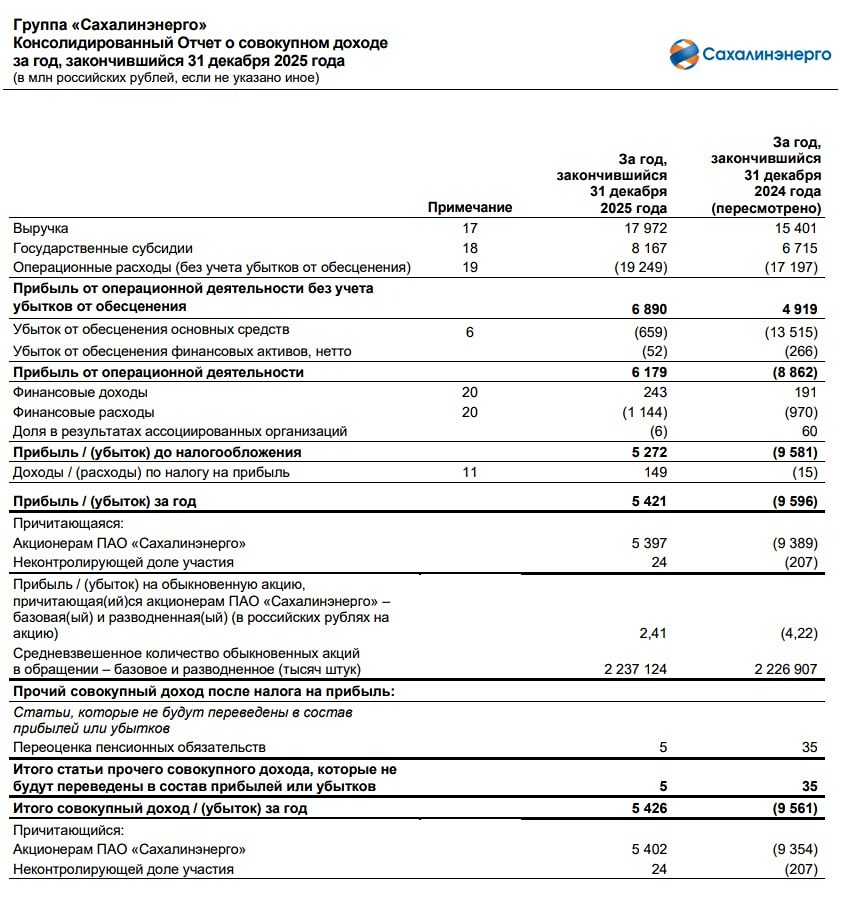

![Аватар сообщества САХАЛИН-Э [новости]](/uploads/community/6/a218c1d9-8909-42df-b618-d84cae29bdad.jpg)

![Аватар сообщества М.ВИДЕО [новости]](/uploads/community/4/10d22a5b-ae04-4983-9c4e-efd0dc8b55ea.jpg)

![Аватар сообщества АЭРОФЛОТ [новости]](/uploads/community/5/9c34a6c8-3c7d-4285-917c-b43d502647be.jpg)

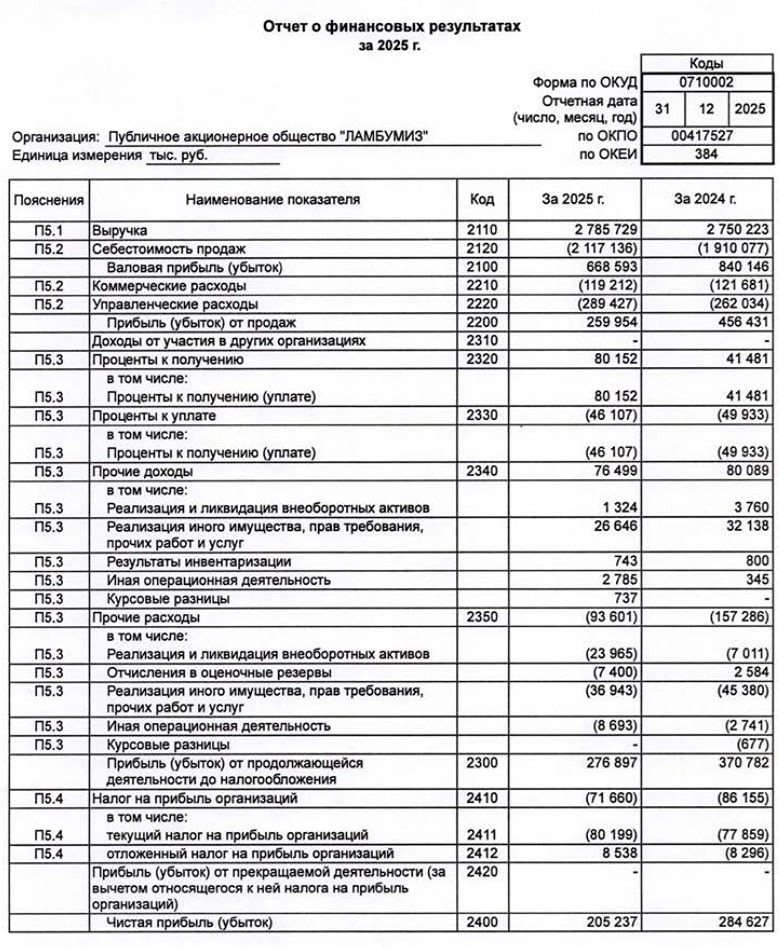

![Аватар сообщества ЛАМБУМИЗ [новости]](/uploads/community/11/95c88a09-2144-4cfc-a9d9-1d777a0683fa.jpg)

![Аватар сообщества ОЗОН ФАРМА [новости]](/uploads/community/11/6c514de7-583c-4d32-b4db-33b837b522f0.jpg)

![Аватар сообщества ДВМП [новости]](/uploads/community/7/213abd5c-8fe7-4d76-95e9-9c8993fd0785.jpg)

![Аватар сообщества РУСАЛ [новости]](/uploads/community/4/c22a1b99-2a6d-4c64-82ea-cd56b3136042.jpg)

![Аватар сообщества ЕВРОТРАНС [новости]](/uploads/community/3/6e3a9678-3642-4433-9125-09e596c0b615.jpg)

![Аватар сообщества САМОЛЕТ [новости]](/uploads/community/5/fbf34637-5b0e-4fd5-a2c9-90671cf38c49.jpg)

![Аватар сообщества ЯНДЕКС [новости]](/uploads/community/2/dca78d58-9d3f-48a0-8d3a-7bf714273ff3.jpg)

![Аватар сообщества ЭТАЛОН [новости]](/uploads/community/6/7d25deae-ab4b-4ae5-9a09-bb3a459cea3f.jpg)