Экспертный анализ: топ-3 опасных уязвимости в Microsoft и почтовом клиенте Roundcube

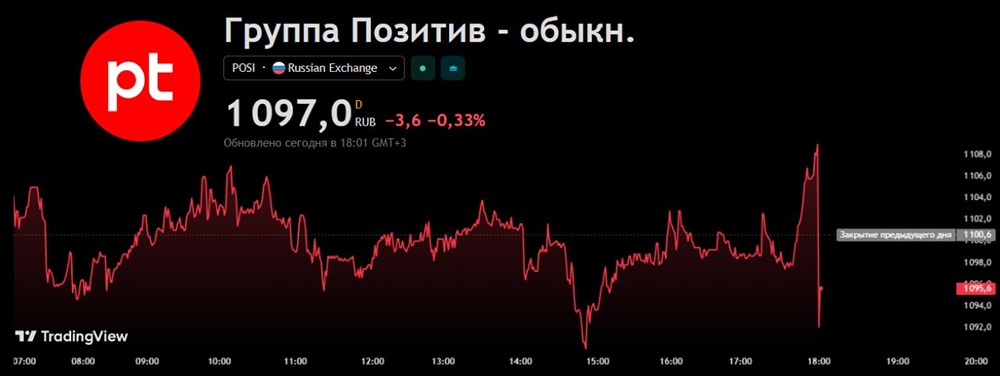

Positive Technologies представила июльский дайджест трендовых уязвимостей. Эксперты Positive Technologies выявили три новые уязвимости, которые стали трендами. Они связаны с недостатками безопасности в продуктах Microsoft и почтовом веб-клиенте Roundcube. Такие уязвимости считаются наиболее опасными, так как требуют немедленного устранения или принятия компенсирующих мер. Злоумышленники либо уже используют их, либо могут сделать это в ближайшее время. Эксперты Positive Technologies анализируют информацию из разных источников: баз уязвимостей и эксплойтов, блогов, социальных сетей, телеграм-каналов и публичных репозиториев кода. Система управления уязвимостями MaxPatrol VM помогает выявлять эти недостатки в инфраструктуре компаний. Информация об угрозах поступает в нее в течение 12 часов после их обнаружения. Уязвимости в продуктах Microsoft Уязвимости Windows, о которых пойдет речь, могут затронуть около миллиарда устройств. Они касаются всех пользователей устаревших версий операционной системы, от самых ранних до Windows 11. Уязвимость, связанная с удаленным выполнением кода в файлах Internet Shortcut CVE-2025-33053 (CVSS — 8,8) Злоумышленникам достаточно, чтобы пользователь открыл файл, подготовленный преступниками. Если атака успешна, злоумышленник может удаленно выполнить код и установить вредоносное ПО на устройство жертвы. Проблема возникает из-за некорректной обработки рабочего каталога легитимными системными файлами. Исследователи Check Point сообщили, что преступники могут создать файл с расширением .url. В нем URL указывает на легитимный системный файл, а рабочая директория — на путь к WebDAV-серверу, контролируемому злоумышленниками. Когда легитимный файл пытается запустить дополнительные процессы, Windows ищет необходимые файлы в текущей рабочей директории, а не в системной папке. Это позволяет подменить легитимные файлы на их вредоносные версии с удаленного сервера. Уязвимость, связанная с повышением привилегий в SMB-клиенте CVE-2025-33073 (CVSS — 8,8) Чтобы воспользоваться этой уязвимостью, преступнику нужно заставить устройство подключиться к атакующему серверу по SMB и пройти аутентификацию по протоколу Kerberos. Затем билет Kerberos используется для повторной аутентификации по SMB на уязвимом устройстве. В результате SMB-сессия получает привилегии уровня SYSTEM, что дает злоумышленнику полный контроль над системой. Эксперты из PT Expert Security Center подтвердили, что эксплуатация возможна через протокол NTLM. Атака возможна, если на сервере не используется подпись SMB, которая применяется с версии Windows 11 24H2. Однако в серверных версиях Windows эта функция включена по умолчанию только на контроллерах домена. Для защиты необходимо установить обновления безопасности (CVE-2025-33053, CVE-2025-33073). Уязвимости в продукте Roundcube Уязвимость, связанная с удаленным выполнением кода в почтовом веб-клиенте Roundcube CVE-2025-49113 (CVSS — 9,9) Согласно данным Shadowserver, уязвимы около 84 тысяч экземпляров Roundcube, большинство из которых находятся в США, Германии и Индии. В России наблюдается более 78 тысяч уникальных инсталляций Roundcube Webmail, 85% из которых подвержены угрозе. Проблема связана с ошибкой десериализации объектов PHP. Злоумышленник может удаленно выполнить код, что приведет к полной компрометации сервера. Для эксплуатации нужно аутентифицироваться в системе, но это не проблема для преступников: они могут получить учетные данные с помощью атаки типа CSRF, анализа журналов или брутфорса. Уже через несколько дней после выхода обновленной версии Roundcube злоумышленники разработали и начали продавать на теневых форумах эксплойт для CVE-2025-49113. Исследователи из PT SWARM смогли воспроизвести эксплуатацию уязвимости до публикации PoC. Эксперты призывают пользователей как можно скорее обновиться до последней версии Roundcube. Для защиты необходимо обновить ПО до исправленной версии (1.6.11 или 1.5.10). Примечания: - Internet Shortcut — файлы, используемые для создания ярлыков на компьютере, ведущих на сайты. - WebDAV — расширение к протоколу HTTP, позволяющее совместно редактировать и управлять файлами. - SMB — сетевой протокол для удаленного доступа к файлам, принтерам и ресурсам, а также для межпроцессного взаимодействия. - Kerberos — протокол аутентификации с использованием совместно используемых секретных ключей. - NTLM — протокол аутентификации в операционных системах Windows. - Десериализация — процесс, обратный сериализации, который преобразует объект в формат для хранения или передачи. - CSRF (cross-site request forgery) — атака, при которой вредоносный сайт заставляет браузер выполнить нежелательное действие на доверенном сайте. - Брутфорс — метод атаки, при котором злоумышленник перебирает различные варианты логинов и паролей для входа в систему. [Больше новостей находятся в мобильном приложение MONDIARA](https://mondiara.com/communities?open=community-17) Скачайте бесплатное приложение в [App Store](https://apps.apple.com/ru/app/m-o-n-d-i-a-r-a/id6475953453) или [Google Play](https://play.google.com/store/apps/details?id=com.mondiara.app) Источник: www.ptsecurity.com

Пост взят с международного финтех-медиа ресурса

ДЛЯ ЛЮДЕЙ

![Аватар сообщества ПОЗИТИВ [новости]](/uploads/community/6/1712605680_f2686d4814462e7121fcf08d8701b0e8.jpg)

![Аватар сообщества ВТБ [новости]](/uploads/community/3/c12339dc-36d5-4ce9-ad90-344b2651ab58.jpg)

![Аватар сообщества СОВКОМБАНК [новости]](/uploads/community/4/56a71ff1-2cb3-4386-a4a6-0a4a40c531d0.jpg)

![Аватар сообщества ОЗОН [новости]](/uploads/community/4/d0f68b86-9cb8-4666-b03b-b569b9fd8e52.jpg)

![Аватар сообщества ПИК [новости]](/uploads/community/2/1712325580_70f20f445ea36b90e3c8f45498bd7113.jpg)

![Аватар сообщества РУСОЛОВО [новости]](/uploads/community/4/1712559811_6466d931d5c6c78220893babfe01e4fb.jpg)

![Аватар сообщества НОРНИКЕЛЬ [новости]](/uploads/community/1/4e8a1264-547a-4d74-b314-6b056dc5df9f.jpg)

![Аватар сообщества АЛРОСА [новости]](/uploads/community/5/a9bb43bd-ed64-426d-ac47-fa358b26c985.jpg)

![Аватар сообщества ЛЕНТА [новости]](/uploads/community/4/7aae9c5f-8fb9-48d3-a6a7-ff9e0c2e34a6.jpg)

![Аватар сообщества ЭСЭФАЙ [новости]](/uploads/community/3/1712481156_177350d5c60b503464917fd3185fbd05.jpg)

![Аватар сообщества ГАЗПРОМ НЕФТЬ [новости]](/uploads/community/4/1013fb93-41a0-457a-a9ac-772f2d38d37b.jpg)

![Аватар сообщества АСТРА [новости]](/uploads/community/6/6f45ba26-0adb-4531-9664-fc33f5b25c40.jpg)

![Аватар сообщества ЕВРОТРАНС [новости]](/uploads/community/3/6e3a9678-3642-4433-9125-09e596c0b615.jpg)

![Аватар сообщества РУСАЛ [новости]](/uploads/community/4/c22a1b99-2a6d-4c64-82ea-cd56b3136042.jpg)

![Аватар сообщества РОСНЕФТЬ [новости]](/uploads/community/2/9b11fcbd-0311-4866-868b-e98ea726e426.jpg)

![Аватар сообщества УРАЛКУЗ [новости]](/uploads/community/7/28d65472-0a93-4a49-8da8-29b6f181949c.jpg)

![Аватар сообщества САХАЛИН-Э [новости]](/uploads/community/6/a218c1d9-8909-42df-b618-d84cae29bdad.jpg)

![Аватар сообщества ОЗОН ФАРМА [новости]](/uploads/community/11/6c514de7-583c-4d32-b4db-33b837b522f0.jpg)

![Аватар сообщества ДВМП [новости]](/uploads/community/7/213abd5c-8fe7-4d76-95e9-9c8993fd0785.jpg)

![Аватар сообщества САМОЛЕТ [новости]](/uploads/community/5/fbf34637-5b0e-4fd5-a2c9-90671cf38c49.jpg)

![Аватар сообщества Т-ТЕХНОЛОГИИ [новости]](/uploads/community/2/1712395803_348b41b8527715ec9b25c8a07bde2325.jpg)

![Аватар сообщества ЭТАЛОН [новости]](/uploads/community/6/7d25deae-ab4b-4ae5-9a09-bb3a459cea3f.jpg)

![Аватар сообщества АБРАУ-ДЮРСО [новости]](/uploads/community/4/1712559142_5c2519facd0c7c64fbd26e043807758a.jpg)

![Аватар сообщества КАМАЗ [новости]](/uploads/community/7/357c0a50-6818-4bf6-bb19-5cc2e0507547.jpg)

![Аватар сообщества B2B‑РТС [новости]](/uploads/community/12/fc33460c-3cef-454f-8924-f94a83478210.jpg)