![Аватар сообщества ПОЗИТИВ [новости]](/uploads/community/6/1712605680_f2686d4814462e7121fcf08d8701b0e8.jpg)

ПОЗИТИВ [новости]

НОВОСТИ АКЦИЙ РОССИИ

PT SWARM выявила опасную уязвимость в популярном сервисе видеоконференций «Яндекс Телемост»

Positive Technologies усилила безопасность в «Яндекс Телемост» для Windows. Уязвимость могла угрожать рабочим станциям Команда PT SWARM обнаружила уязвимость CVE-2024-12168 в версии «Яндекс Телемост» для Windows. Если бы злоумышленник её использовал, он мог бы закрепиться на рабочей станции в корпоративной сети жертвы. Ещё один способ атаки — распространение вредоносного ПО под видом приложения. Проблема получила высокую оценку по шкале CVSS 4.0 (8,4 балла), что указывает на серьёзный риск. По данным TelecomDaily, «Яндекс Телемост» — самый популярный отечественный сервис для видеоконференций на российском рынке (19%). Компания была уведомлена об угрозе по политике ответственного разглашения. Яндекс 360 быстро приняла меры и выпустила обновление. Пользователям нужно установить версию 2.7 и выше. Злоумышленники могли распространять модифицированный архив с вредоносным кодом (DLL) вместе с оригиналом приложения, например, в фишинговых атаках. Windows считает такое приложение безопасным из-за официальной подписи компании, но на самом деле оно могло бы запустить вредоносный код. Это происходит потому, что приложение автоматически загружает дополнительные файлы, а Windows не проверяет их достаточно тщательно. пользователи не получили бы предупреждения от системы защиты Windows. Такой метод значительно усложняет анализ вредоносной активности и снижает эффективность средств защиты конечных устройств. Процессы с легитимной цифровой подписью вызывают меньше подозрений и пользуются повышенным доверием. Белые хакеры использовали эту уязвимость для получения доступа к инфраструктуре финансовой компании. Метод DLL Side-Loading применялся киберпреступниками из Team46 в кампаниях EastWind, DarkGate и для распространения трояна PlugX. Эксперты PT SWARM советуют разработчикам уделять больше внимания загрузке сторонних библиотек и ограничивать использование неподписанных файлов. Решения класса EDR помогают снизить риски до начала атаки. Например, MaxPatrol EDR отслеживает загрузку вредоносной DLL в легитимный процесс «Яндекс Телемост». Если активность вызывает подозрения, MaxPatrol EDR отправляет уведомление в MaxPatrol SIEM и предотвращает атаку. В 2024 году в MaxPatrol SIEM добавили правила для выявления загрузки сторонних DLL. DLL — это файл, содержащий код и данные, которые используются несколькими программами одновременно. Он важен для операционной системы Windows, так как позволяет программам делиться функциями и ресурсами. Источник: www.ptsecurity.com

Пост взят с международного финтех-медиа ресурса

ДЛЯ ЛЮДЕЙ

![Аватар сообщества ДИВИДЕНДЫ [новости]](/uploads/community/12/e3d2e23c-3fc2-423f-aedc-47b964d9ea81.jpg)

![Аватар сообщества РОСНЕФТЬ [новости]](/uploads/community/2/9b11fcbd-0311-4866-868b-e98ea726e426.jpg)

![Аватар сообщества АЭРОФЛОТ [новости]](/uploads/community/5/9c34a6c8-3c7d-4285-917c-b43d502647be.jpg)

![Аватар сообщества ЯНДЕКС [новости]](/uploads/community/2/dca78d58-9d3f-48a0-8d3a-7bf714273ff3.jpg)

![Аватар сообщества СОВКОМБАНК [новости]](/uploads/community/4/56a71ff1-2cb3-4386-a4a6-0a4a40c531d0.jpg)

![Аватар сообщества МАГНИТ [новости]](/uploads/community/2/793edce7-ddaa-4543-93c1-4c580308d437.jpg)

![Аватар сообщества МЕЧЕЛ [новости]](/uploads/community/5/1712572401_89b271ac42a3b30d6d1a3e809f5c6c20.jpg)

![Аватар сообщества САМОЛЕТ [новости]](/uploads/community/5/fbf34637-5b0e-4fd5-a2c9-90671cf38c49.jpg)

![Аватар сообщества МТС [новости]](/uploads/community/2/3eb48c63-edb4-4484-a73d-0d3b20bc449c.jpg)

![Аватар сообщества РОССЕТИ [новости]](/uploads/community/6/a076dec7-14f5-44ac-a921-d83ec904afb6.jpg)

![Аватар сообщества СОВКОМФЛОТ [новости]](/uploads/community/2/e3085cf2-7d8e-4952-a6af-7b6a0e26820c.jpg)

![Аватар сообщества ГАЗПРОМ НЕФТЬ [новости]](/uploads/community/4/1013fb93-41a0-457a-a9ac-772f2d38d37b.jpg)

![Аватар сообщества ИВА [новости]](/uploads/community/7/6ec8a874-b62f-4179-8278-b6a54381dc50.jpg)

![Аватар сообщества АСТРА [новости]](/uploads/community/6/6f45ba26-0adb-4531-9664-fc33f5b25c40.jpg)

![Аватар сообщества ЮГК [новости]](/uploads/community/5/10ed2a03-9342-484d-8a45-3547d9ea1200.jpg)

![Аватар сообщества МТС-БАНК [новости]](/uploads/community/7/60c2f13e-ef0e-4026-a1f1-b6c795fa4887.jpg)

![Аватар сообщества СПБ БИРЖА [новости]](/uploads/community/4/0859b659-6649-436c-8190-6f5d8f46a243.jpg)

![Аватар сообщества ВСМПО-АВИСМА [новости]](/uploads/community/5/1712573604_9d153002640e506d2eb7fc5772f972a4.jpg)

![Аватар сообщества ПРОМОМЕД [новости]](/uploads/community/10/87f08845-5e35-4f4a-bcce-a9bea0a3ea13.jpg)

![Аватар сообщества АФК СИСТЕМА [новости]](/uploads/community/5/dbc4b2b4-8f18-4134-a0f0-07e7e15dc384.jpg)

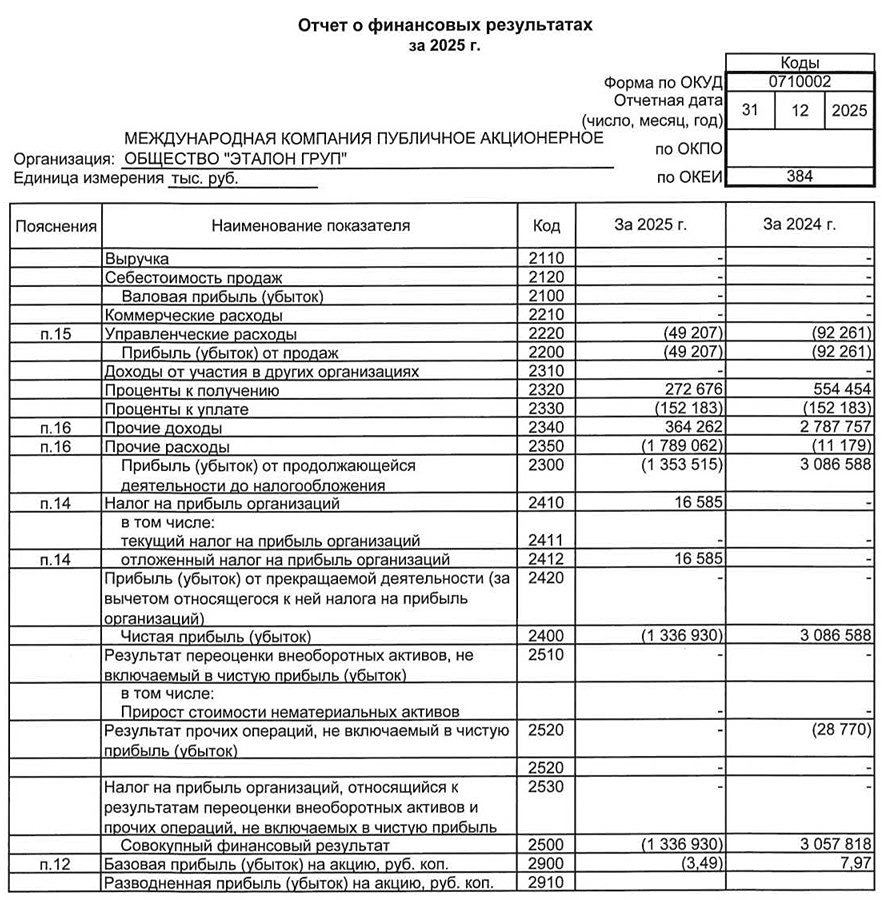

![Аватар сообщества ЭТАЛОН [новости]](/uploads/community/6/7d25deae-ab4b-4ae5-9a09-bb3a459cea3f.jpg)

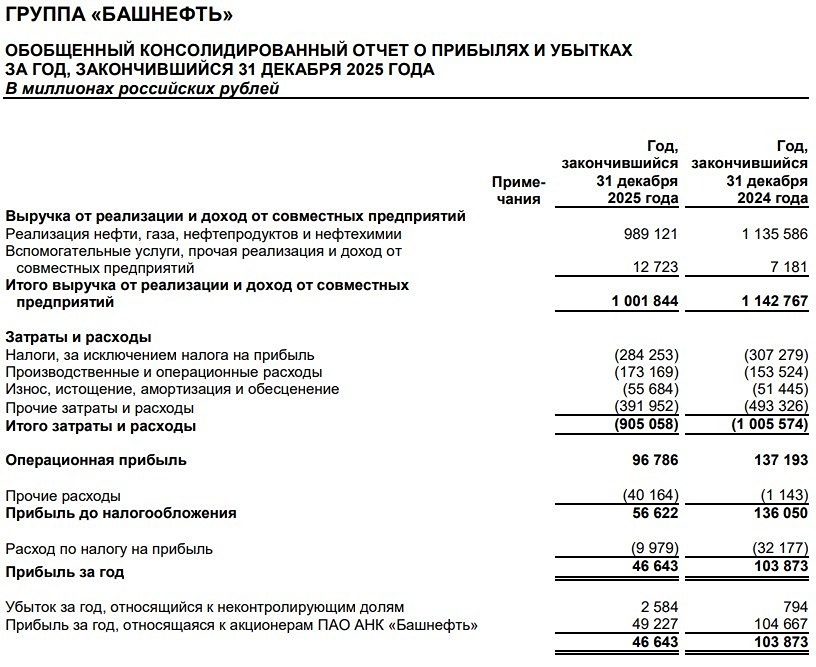

![Аватар сообщества БАШНЕФТЬ [новости]](/uploads/community/4/1712485270_cff124df9a4bc07af4c2a0fb127bae85.jpg)

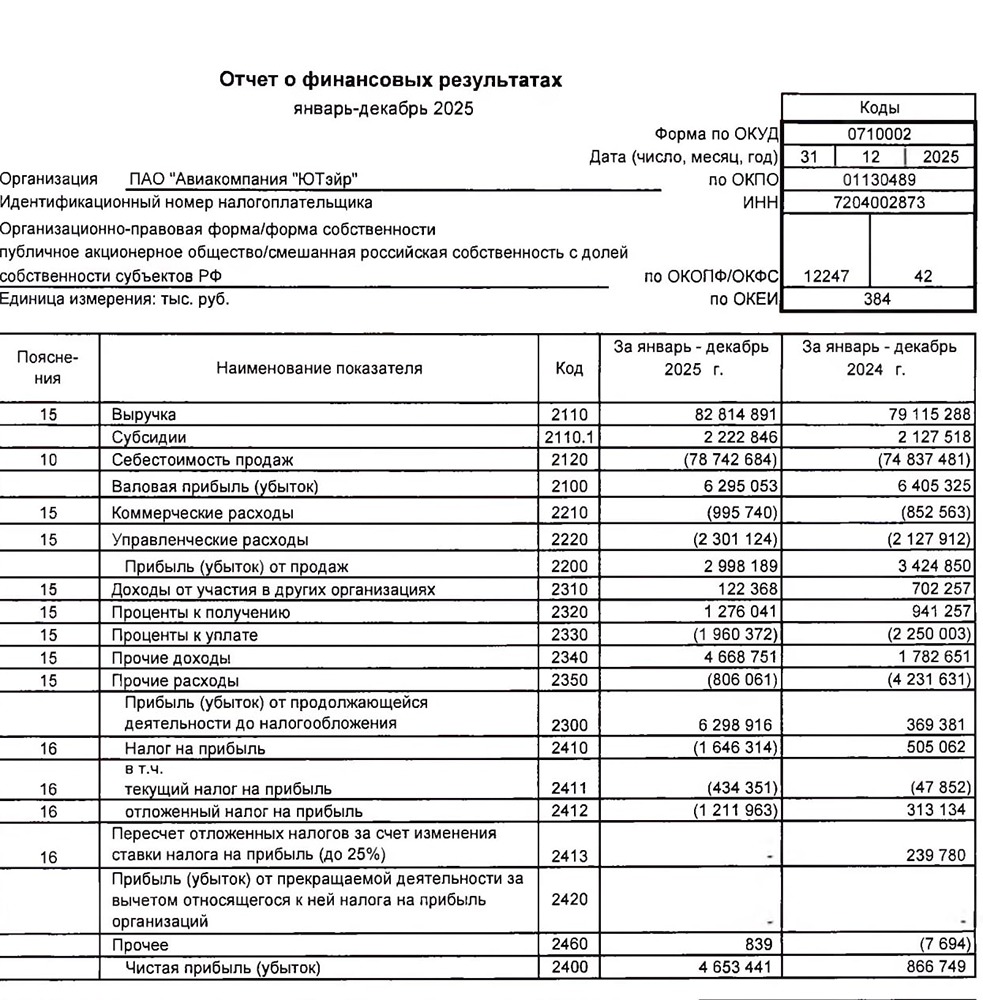

![Аватар сообщества ЮТЭЙР [новости]](/uploads/community/1/965fa3ed-3a22-401b-b033-19ea07e24dbc.jpg)

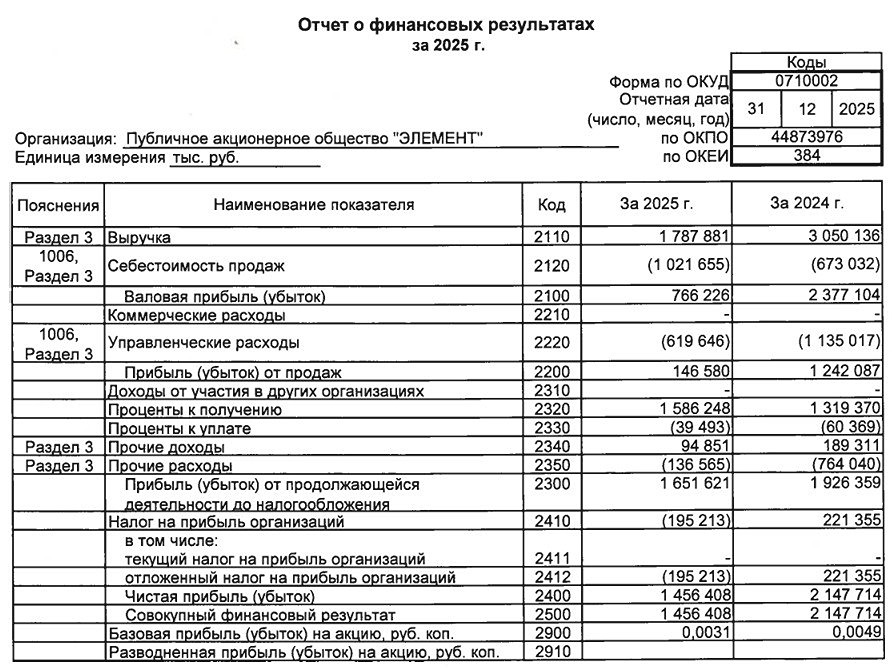

![Аватар сообщества ЭЛЕМЕНТ [новости]](/uploads/community/7/b73af150-0f81-4e23-9eba-752cd6df78d6.jpg)

![Аватар сообщества АРТГЕН [новости]](/uploads/community/3/1712413313_33d7708a6fd944f890e52a143927e49f.jpg)

![Аватар сообщества КГК [новости]](/uploads/community/6/e02dc1b1-e339-49ab-9a14-0a7dfa29c954.jpg)

![Аватар сообщества ФИКС ПРАЙС [новости]](/uploads/community/5/6498c024-6b0f-476f-82fa-67c4e29cff7f.jpg)

![Аватар сообщества ХИМПРОМ [новости]](/uploads/community/2/d08101fc-20d5-4a34-8bf1-17fc6c8f06fd.jpg)

![Аватар сообщества УК ЮК [новости]](/uploads/community/7/a1e1855f-51d2-4def-bba4-3e8ce799a23d.jpg)

![Аватар сообщества РБК [новости]](/uploads/community/7/e8e6d204-a14b-4c33-a5b8-cafa5e411ac0.jpg)

![Аватар сообщества ГЛОРАКС [новости]](/uploads/community/12/f58e455a-21b3-409f-84d7-5b05581783ff.jpg)

![Аватар сообщества ЧМК [новости]](/uploads/community/7/921c8575-ad22-47af-9ff1-84a4e3ffaa40.jpg)